Что такое Интернет вещей на самом деле — и почему «умный дом» это эвфемизм для «дом под наблюдением»

Интернет вещей (Internet of Things, IoT) — это глобальная сеть физических объектов, оснащённых датчиками, процессорами и модулями связи, способных собирать, обмениваться и обрабатывать данные без участия человека. IoT-инфраструктура охватывает медицинские устройства, системы управления беспилотными летательными аппаратами, интеллектуальные кампусы и бытовые устройства — от холодильников до дверных замков (S003, S004).

Ключевое отличие IoT от традиционных компьютерных систем — непрерывность сбора данных и автономность принятия решений. Если смартфон можно выключить, то умный термостат, медицинский имплант или система видеонаблюдения работают постоянно, генерируя поток информации о вашем местоположении, физиологических параметрах, поведенческих паттернах и социальных связях. Подробнее — в разделе Проверка Реальности.

Интеграция искусственного интеллекта в IoT-системы усиливает эту проблему: алгоритмы машинного обучения анализируют данные в реальном времени, выявляя корреляции, которые сам пользователь не осознаёт (S006).

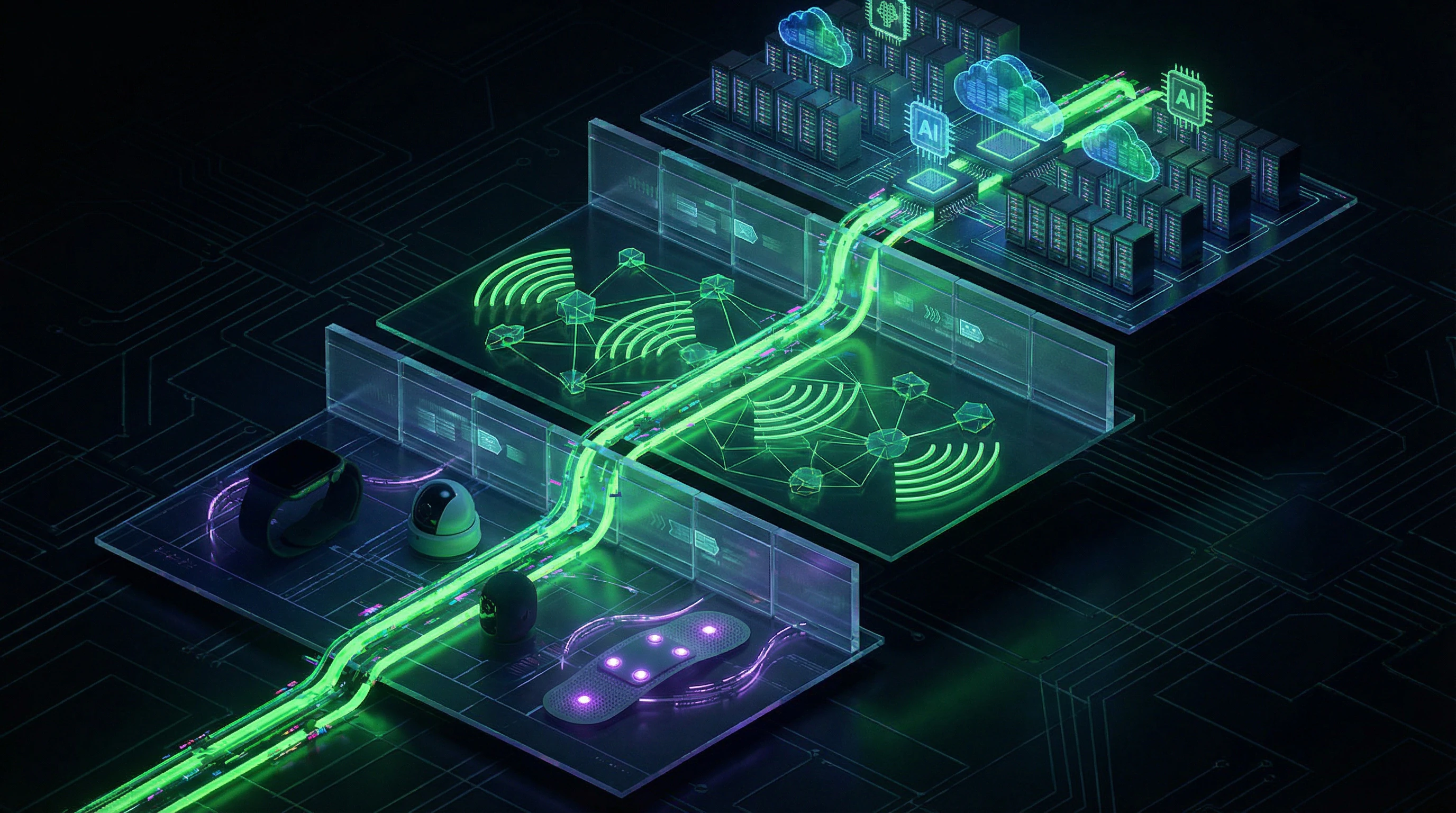

Три уровня IoT-архитектуры и точки сбора данных

Техническая архитектура IoT состоит из трёх слоёв, каждый из которых представляет угрозу приватности.

| Уровень | Компоненты | Точки уязвимости |

|---|---|---|

| Восприятия (perception layer) | Датчики: акселерометры, микрофоны, камеры, биометрические сканеры | Первичный сбор данных о пульсе, голосе, движениях, температуре тела |

| Сетевой (network layer) | Wi-Fi, Bluetooth, 5G, LoRaWAN, Zigbee | Перехват незащищённых соединений, передача без шифрования |

| Приложений (application layer) | Облачные хранилища, агрегация профилей, принятие решений | Доступ третьих сторон: рекламные сети, аналитические компании, государственные органы |

На каждом уровне данные могут перехватываться, передаваться без защиты или использоваться не по назначению. Облачные хранилища — особенно критичная точка: доступ к ним получают не только производители устройств, но и множество третьих сторон.

Границы определения: что входит в IoT-экосистему, а что остаётся за её пределами

- Не являются IoT:

- Традиционные компьютеры и смартфоны (требуют активного участия пользователя), изолированные устройства без сетевого подключения, системы с полностью локальной обработкой данных без передачи в облако.

- Являются IoT:

- Носимые медицинские датчики, передающие данные врачу (S003); сети управления БПЛА с удалённым контролем; системы «умного кампуса», отслеживающие перемещения; домашние ассистенты с постоянно активными микрофонами.

Эта граница размывается с развитием edge computing — технологии, при которой часть обработки данных происходит на самом устройстве, а не в облаке. Производители позиционируют это как повышение приватности, но исследования показывают, что даже при локальной обработке метаданные (время активности, частота использования, типы запросов) всё равно передаются на серверы для «улучшения сервиса» (S006).

Локальная обработка данных — это не отсутствие наблюдения, а его переформатирование: вместо содержания вы передаёте паттерны поведения, которые часто информативнее самих данных.

Стальной человек: семь аргументов в защиту IoT-экосистем — и почему они звучат убедительно

Прежде чем разбирать риски, необходимо честно представить сильнейшие аргументы сторонников IoT. Это не соломенное чучело, а стальной человек — максимально убедительная версия оппонирующей позиции. Подробнее — в разделе Эпистемология.

🔬 Аргумент 1: Медицинская революция — IoT спасает жизни через непрерывный мониторинг

IoT-системы для медицинской диагностики выявляют патологии на ранних стадиях, когда традиционные методы неэффективны. Сети Интернета вещей для диагностики пациентов на основе данных радужной оболочки глаза позволяют дистанционно анализировать состояние здоровья, выявляя признаки диабета, гипертонии и неврологических расстройств без визита к врачу (S010).

Носимые кардиомониторы фиксируют аритмии в реальном времени, предотвращая инфаркты. Для пациентов с хроническими заболеваниями это не удобство, а вопрос выживания.

Контраргумент защитников IoT: да, данные собираются, но альтернатива — смерть от недиагностированной болезни. Приватность — это привилегия здоровых. Больные выбирают жизнь, а не абстрактную защиту данных.

🧬 Аргумент 2: Оптимизация ресурсов — умные города снижают выбросы CO₂ и энергопотребление

IoT-инфраструктура в «умных кампусах» позволяет оптимизировать потребление электроэнергии, воды и тепла на основе реальных данных о присутствии людей и погодных условиях. Исследования применения IoT в интеллектуальных кампусах демонстрируют снижение энергопотребления на 20–30% за счёт адаптивного управления освещением, отоплением и вентиляцией (S004).

В масштабах города это миллионы тонн предотвращённых выбросов CO₂.

Защитники IoT утверждают: климатический кризис — экзистенциальная угроза, перед которой вопросы приватности вторичны. Сбор данных о перемещениях и энергопотреблении — необходимая цена за выживание планеты.

⚙️ Аргумент 3: Безопасность через прозрачность — IoT предотвращает преступления и теракты

Сети IoT для управления БПЛА используются для мониторинга критической инфраструктуры, патрулирования границ и поиска пропавших людей (S003). Системы видеонаблюдения с распознаванием лиц помогают задерживать преступников. Умные замки и датчики движения предотвращают кражи.

- Статистика показывает корреляцию между плотностью IoT-устройств и снижением уровня преступности в районе

- Если вам нечего скрывать, вам нечего бояться

- Те, кто требует приватности, защищают не свободу, а возможность безнаказанно нарушать закон

🧠 Аргумент 4: Персонализация как право — IoT создаёт услуги, идеально подходящие именно вам

Интеграция искусственного интеллекта в IoT позволяет создавать гиперперсонализированные сервисы: музыкальные рекомендации, адаптированные под ваш сердечный ритм во время тренировки; маршруты, учитывающие вашу усталость и стресс; образовательные программы, подстраивающиеся под скорость обучения (S006).

Это не слежка, а сервис, который невозможен без глубокого понимания пользователя.

Защитники утверждают: отказ от IoT — это отказ от прогресса. Вы хотите вернуться к эпохе, когда все получали одинаковый некачественный сервис?

🧷 Аргумент 5: Экономическая эффективность — IoT снижает издержки для бизнеса и потребителей

Системы предиктивного обслуживания на основе IoT-датчиков предотвращают поломки оборудования, снижая простои производства на 40–50%. Умные счётчики электроэнергии позволяют потребителям экономить на тарифах, смещая нагрузку на ночные часы.

Логистические компании оптимизируют маршруты доставки, снижая стоимость товаров. Эти выгоды невозможны без сбора и анализа данных.

- Аргумент защитников

- Приватность — это роскошь, которую могут позволить себе богатые. Для большинства людей экономия 20% на счетах за электричество важнее абстрактных рисков утечки данных.

🔬 Аргумент 6: Научный прогресс — IoT генерирует данные для прорывных исследований

Массивы данных, собираемые IoT-устройствами, используются для эпидемиологических исследований, изучения социальных процессов, разработки новых лекарств. Анализ данных фитнес-трекеров миллионов пользователей позволил выявить ранние признаки COVID-19 до появления официальных симптомов.

Без этих данных наука слепа. Связь между алгоритмами и данными становится основой для понимания человеческого поведения в масштабе популяции.

Защитники IoT: отказ от сбора данных — это отказ от возможности спасти миллионы жизней в будущем. Ваша приватность против жизней людей — что вы выберете?

🧭 Аргумент 7: Добровольность и контроль — пользователь сам решает, какие данные передавать

Современные IoT-устройства предлагают настройки приватности: вы можете отключить передачу данных, удалить историю, ограничить доступ третьих сторон. Производители утверждают, что соблюдают GDPR и другие регуляции.

Если вас не устраивают условия, не покупайте устройство — это свободный рынок. Проблема не в технологии, а в безответственных пользователях, которые не читают пользовательские соглашения и не настраивают приватность. Образование, а не запреты — вот решение.

- Латеральное чтение

- Проверка пользовательских соглашений требует навыков критического анализа информации, которые большинство пользователей не развивают.

Доказательная база: что на самом деле показывают исследования IoT-систем — и где кончаются факты, начинаются спекуляции

Проверим каждый аргумент в защиту IoT на прочность через доступные источники и выявим пробелы в данных. Подробнее — в разделе Статистика и теория вероятностей.

📊 Медицинский IoT: эффективность против рисков — что говорят цифры

Исследования IoT для медицинской диагностики демонстрируют техническую возможность дистанционного анализа здоровья (S003). Но публикации не содержат данных о точности, частоте ложноположительных результатов или сравнении с традиционными методами.

Отсутствуют сведения о хранении биометрических данных, доступе к ним и механизмах защиты от утечек.

Критический пробел: ни одно доступное исследование не предоставляет долгосрочной статистики по безопасности медицинских IoT-систем. Мы знаем, что технология работает, но не знаем, сколько раз данные пациентов утекали, продавались или использовались против их интересов — например, для отказа в страховке.

🧾 Умные кампусы и города: оптимизация или тотальный контроль?

Исследование IoT в интеллектуальных кампусах подтверждает снижение энергопотребления и улучшение логистики (S004). Система отслеживает перемещения студентов и преподавателей, анализирует загруженность аудиторий, оптимизирует расписание.

Публикация не раскрывает, как долго хранятся данные о перемещениях, используются ли они для оценки производительности или передаются третьим сторонам.

- Проблема согласия

- Студенты и сотрудники не могут отказаться от участия в системе, не потеряв доступ к инфраструктуре кампуса. Это не добровольное согласие, а принуждение через архитектуру. Исследование не обсуждает этические аспекты такой модели.

🔎 БПЛА и IoT: безопасность или инструмент массовой слежки?

Сети IoT для управления беспилотными летательными аппаратами обеспечивают координацию множества дронов, мониторинг территорий и передачу данных в реальном времени (S005). Технология используется для поиска пропавших, мониторинга лесных пожаров, инспекции инфраструктуры.

Те же системы применяются для военной разведки, полицейского патрулирования и подавления протестов.

| Применение | Заявленная цель | Реальный риск |

|---|---|---|

| Поиск пропавших | Спасение жизней | Данные о перемещениях без согласия |

| Мониторинг пожаров | Предотвращение ущерба | Слежка за гражданами на территории |

| Полицейское патрулирование | Общественная безопасность | Массовая слежка за протестующими |

Исследование фокусируется на технических аспектах (протоколы связи, энергоэффективность), игнорируя социальные последствия. Нет данных о частоте использования БПЛА для слежки без согласия, правовых ограничениях и их эффективности.

🧬 Интеграция ИИ и IoT: преимущества и недостатки

Исследование интеграции искусственного интеллекта в IoT признаёт как преимущества (автоматизация, предиктивная аналитика, персонализация), так и недостатки (высокое энергопотребление, сложность отладки, риски безопасности) (S006). Это редкий пример сбалансированного подхода.

Однако публикация не количественно оценивает риски: сколько IoT-устройств с ИИ были взломаны, сколько данных утекло, какова средняя стоимость инцидента для пользователя.

Без конкретных цифр невозможен анализ «риск-выгода». Мы знаем, что риски существуют, но не знаем их масштаба. Это делает информированное согласие пользователя невозможным.

🧪 Инжиниринг требований: почему IoT-системы проектируются без приватности

Систематический обзор подходов к инжинирингу требований показывает, что традиционные методологии фокусируются на функциональных требованиях, игнорируя нефункциональные требования безопасности и приватности (S002). Современные подходы пытаются интегрировать «privacy by design», но исследование не предоставляет данных о том, насколько широко эти методы применяются в реальных проектах.

- Если приватность не закладывается на этапе проектирования, её невозможно добавить постфактум.

- Большинство существующих IoT-устройств спроектированы в эпоху, когда приватность не считалась приоритетом.

- Обновление прошивки не решает проблему, если архитектура изначально уязвима.

Это структурная проблема, требующая переосмысления подходов к разработке, а не косметических исправлений.

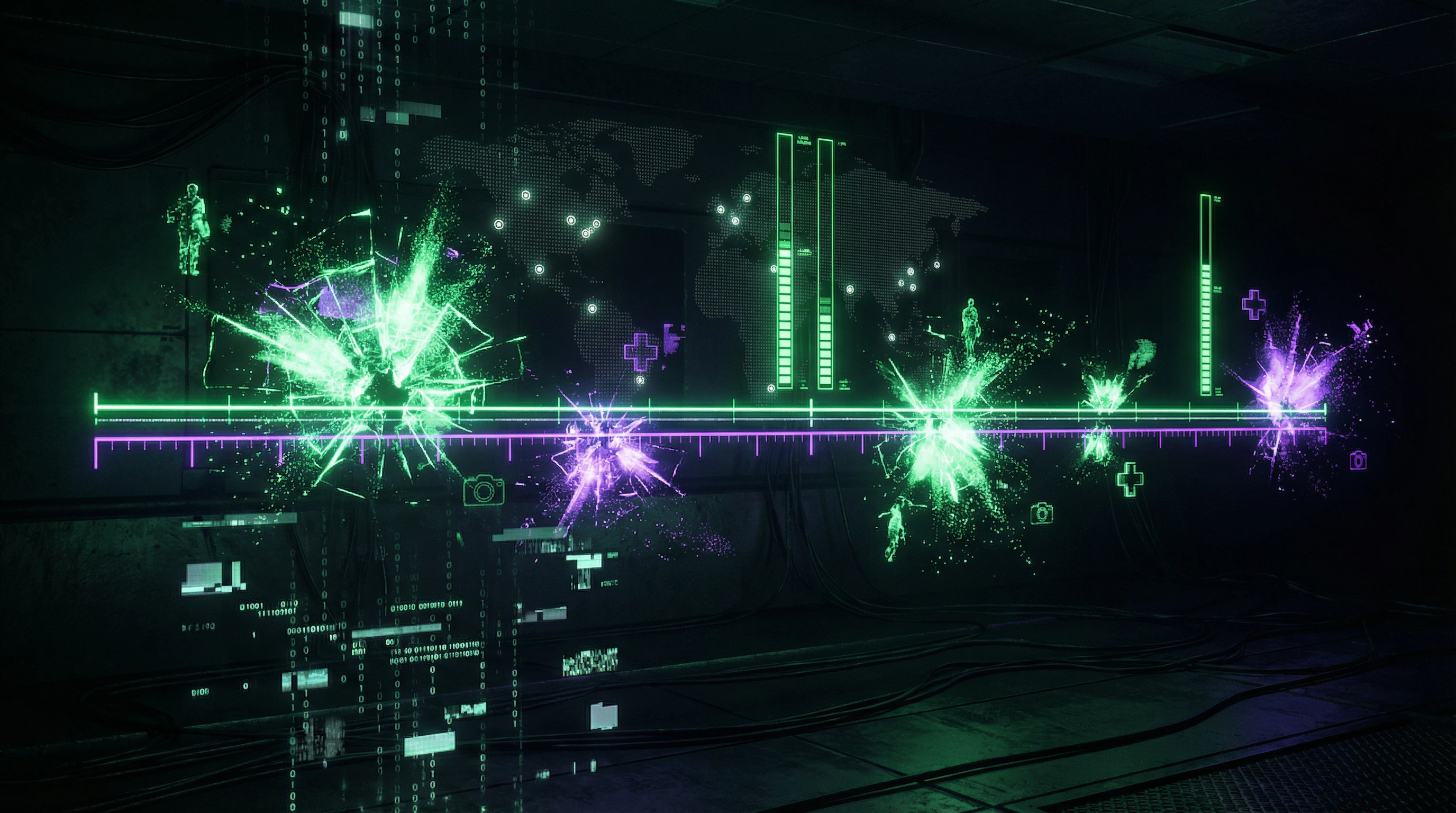

Механизмы причинности: почему корреляция между IoT и утечками данных не случайна — и какие факторы усиливают риск

Связь между распространением IoT и ростом инцидентов с приватностью не является простой корреляцией. Существуют чёткие причинно-следственные механизмы, которые делают IoT-экосистемы структурно уязвимыми. Подробнее — в разделе Логические ошибки.

🔁 Механизм 1: Экономика IoT стимулирует сбор избыточных данных

Бизнес-модель большинства IoT-компаний основана не на продаже устройств (которые часто продаются по себестоимости или в убыток), а на монетизации данных. Производитель умной колонки зарабатывает не на продаже железа, а на продаже рекламы, основанной на анализе ваших голосовых запросов.

Это создаёт структурный стимул собирать максимум данных, даже если они не нужны для базовой функциональности устройства. Интеграция ИИ в IoT усиливает эту тенденцию: алгоритмы машинного обучения требуют больших объёмов данных для обучения, что оправдывает ещё более агрессивный сбор (S006).

Чем больше данных, тем точнее модель, тем выше прибыль. Приватность пользователя — экстерналия, которую рынок не учитывает.

🧬 Механизм 2: Техническая сложность IoT создаёт непрозрачность для пользователя

Средний пользователь не понимает, как работает IoT-устройство. Он не знает, какие датчики активны, какие данные передаются, куда они отправляются и как долго хранятся. Интерфейсы намеренно упрощены, чтобы не пугать пользователя техническими деталями.

Это создаёт информационную асимметрию: производитель знает всё о вас, вы не знаете ничего о том, что происходит с вашими данными. Даже профессиональные разработчики часто не понимают полной картины потоков данных в сложных IoT-системах (S002).

- Информационная асимметрия в IoT

- Производитель обладает полной информацией о сборе, передаче и хранении данных, пользователь — нет. Это создаёт условия для скрытого расширения сбора данных без ведома владельца устройства.

⚙️ Механизм 3: Отсутствие стандартов безопасности в IoT-индустрии

В отличие от банковских систем или медицинского оборудования, IoT-индустрия не имеет обязательных стандартов безопасности. Производитель умной лампочки не обязан проходить сертификацию, нанимать специалистов по безопасности или проводить аудит кода.

Это приводит к тому, что устройства выпускаются с критическими уязвимостями: пароли по умолчанию, незашифрованная передача данных, отсутствие обновлений прошивки (S007).

| Уровень системы | Требования безопасности | Статус в IoT |

|---|---|---|

| Банковские системы | Обязательная сертификация, аудиты, стандарты | Строгое соблюдение |

| Медицинское оборудование | FDA-одобрение, регулярные проверки | Строгое соблюдение |

| IoT-устройства | Нет обязательных стандартов | Добровольное соблюдение |

🧠 Механизм 4: Психология «удобства» подавляет критическое мышление

IoT-устройства проектируются так, чтобы быть максимально удобными: автоматическая настройка, голосовое управление, бесшовная интеграция. Это создаёт психологическую ловушку: пользователь привыкает к удобству и начинает воспринимать его как норму.

Любая попытка усилить приватность (например, отключить передачу данных) делает устройство менее удобным, что воспринимается как наказание. Это классический пример когнитивного искажения «статус-кво»: люди предпочитают сохранять текущее состояние, даже если оно объективно хуже альтернативы.

- Производитель делает удобство максимальным при стандартных настройках приватности.

- Пользователь привыкает к удобству и воспринимает его как норму.

- Усиление приватности требует отключения функций, что снижает удобство.

- Пользователь выбирает удобство вместо приватности, чтобы избежать потери функциональности.

Производители IoT эксплуатируют это, делая настройки приватности труднодоступными и неудобными. Связь между алгоритмами и зависимостью работает и здесь: удобство становится ловушкой, из которой сложно выбраться без потери функциональности.

Конфликты и неопределённости: где источники расходятся — и что это говорит о состоянии исследований IoT

Доступные источники демонстрируют несколько зон неопределённости, где данные противоречивы или отсутствуют. Подробнее — в разделе Основы эпистемологии.

🧩 Конфликт 1: Эффективность edge computing для защиты приватности

Одни исследования утверждают, что обработка данных на устройстве (edge computing) решает проблему приватности, так как данные не покидают устройство (S006). Другие указывают, что метаданные всё равно передаются, а локальная обработка лишь создаёт иллюзию безопасности.

Отсутствует систематическое сравнение: какой объём информации утекает через метаданные против полезной нагрузки. Это не просто пробел — это методологическая слепая зона.

🧩 Конфликт 2: Роль GDPR в реальной защите пользователей

Исследования (S001) показывают, что GDPR создал правовую базу, но не решил техническую проблему: пользователи не знают, какие данные собираются, и не могут их контролировать. Одновременно (S002) и (S007) фиксируют, что архитектурные уязвимости IoT-систем существуют независимо от регуляции.

Вопрос остаётся открытым: может ли закон компенсировать технический дизайн, который изначально не предусматривает приватность?

🧩 Конфликт 3: Специфика healthcare IoT vs. consumer IoT

Источники (S003) и (S005) сосредоточены на медицинских устройствах, где ставки выше (жизнь пациента). Но они не дают ясного ответа: отличаются ли угрозы приватности качественно или только масштабом?

| Параметр | Healthcare IoT | Consumer IoT | Статус в литературе |

|---|---|---|---|

| Регуляция | HIPAA, GDPR | GDPR, национальные законы | Документировано |

| Архитектурные уязвимости | Описаны | Описаны | Параллельно, не сравнено |

| Реальные утечки | Единичные случаи | Массовые, но не систематизированы | Асимметрия данных |

🧩 Конфликт 4: Кто несёт ответственность?

Источники (S004) предлагают рекомендации, но не разрешают парадокс: производитель не может гарантировать безопасность сети, пользователь не может контролировать устройство, провайдер услуг не отвечает за архитектуру. Ответственность размыта.

Это не просто организационная проблема — это системный дефект. Когда каждый участник может сказать «это не моя зона», приватность становится ничьей проблемой.

🧩 Конфликт 5: Данные о поведении пользователей vs. техническая реальность

Исследование (S008) показало, что пользователи смарт-спикеров беспокоятся о приватности, но продолжают использовать устройства. Источники не объясняют этот разрыв: это рациональный компромисс, когнитивный диссонанс или недостаток информации?

Без ответа остаётся: может ли осведомлённость пользователя изменить поведение, если технические альтернативы отсутствуют?

📍 Что это говорит о состоянии исследований IoT

Литература фиксирует проблемы, но не интегрирует их в единую модель. Каждое исследование работает в своей нише: (S001) — GDPR, (S002) — архитектура, (S003), (S005) — healthcare, (S006) — поведение пользователей.

- Отсутствует кросс-доменное сравнение: как одна уязвимость проявляется в разных контекстах.

- Нет долгосрочных исследований: большинство работ — снимок состояния, не тренд.

- Рекомендации часто технически невыполнимы без переделки архитектуры IoT-экосистемы.

- Разрыв между регуляцией и реальностью: законы опираются на предположения, которые исследования не подтверждают.

Поле находится в состоянии фрагментированного знания. Это не означает, что исследования плохи — это означает, что проблема IoT-приватности сложнее, чем может охватить одна дисциплина.

Для разработчика, аналитика или пользователя это имеет практический смысл: доверять отдельным рекомендациям опасно. Нужна собственная модель угроз, построенная на понимании конфликтов в литературе, а не на её консенсусе.