Qué es realmente el Internet de las Cosas — y por qué la "casa inteligente" es un eufemismo para "casa bajo vigilancia"

El Internet de las Cosas (Internet of Things, IoT) es una red global de objetos físicos equipados con sensores, procesadores y módulos de comunicación, capaces de recopilar, intercambiar y procesar datos sin intervención humana. La infraestructura IoT abarca dispositivos médicos, sistemas de gestión de aeronaves no tripuladas, campus inteligentes y dispositivos domésticos — desde refrigeradores hasta cerraduras de puertas (S003, S004).

La diferencia clave del IoT respecto a los sistemas informáticos tradicionales es la continuidad en la recopilación de datos y la autonomía en la toma de decisiones. Si un smartphone puede apagarse, un termostato inteligente, un implante médico o un sistema de videovigilancia funcionan constantemente, generando un flujo de información sobre tu ubicación, parámetros fisiológicos, patrones de comportamiento y conexiones sociales. Más detalles en la sección Verificación de la Realidad.

La integración de inteligencia artificial en los sistemas IoT intensifica este problema: los algoritmos de aprendizaje automático analizan datos en tiempo real, identificando correlaciones que el propio usuario no percibe (S006).

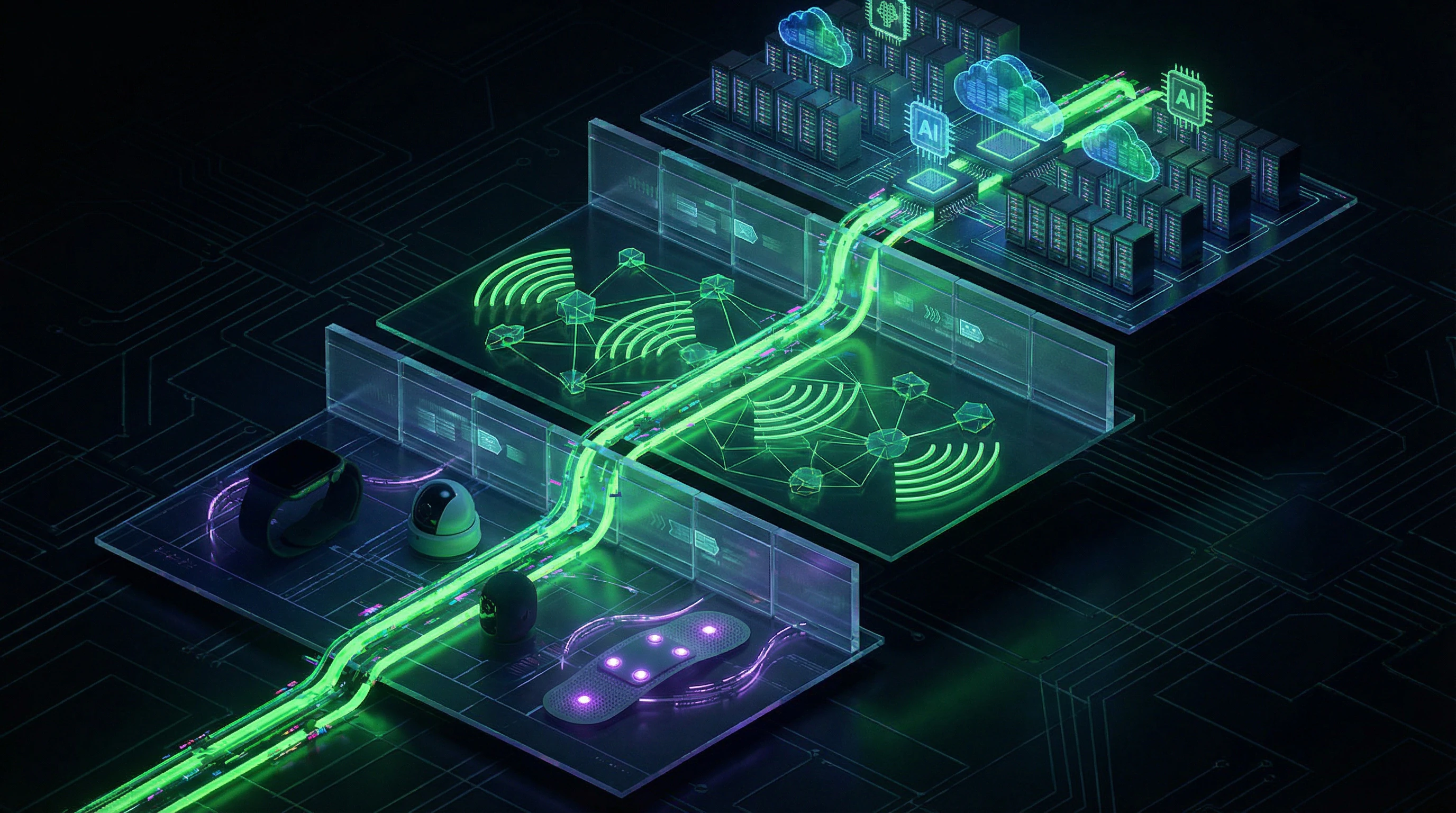

Tres niveles de arquitectura IoT y puntos de recopilación de datos

La arquitectura técnica del IoT consta de tres capas, cada una de las cuales representa una amenaza para la privacidad.

| Nivel | Componentes | Puntos de vulnerabilidad |

|---|---|---|

| Percepción (perception layer) | Sensores: acelerómetros, micrófonos, cámaras, escáneres biométricos | Recopilación primaria de datos sobre pulso, voz, movimientos, temperatura corporal |

| Red (network layer) | Wi-Fi, Bluetooth, 5G, LoRaWAN, Zigbee | Interceptación de conexiones desprotegidas, transmisión sin cifrado |

| Aplicaciones (application layer) | Almacenamiento en la nube, agregación de perfiles, toma de decisiones | Acceso de terceros: redes publicitarias, empresas analíticas, organismos gubernamentales |

En cada nivel los datos pueden ser interceptados, transmitidos sin protección o utilizados indebidamente. El almacenamiento en la nube es un punto especialmente crítico: no solo los fabricantes de dispositivos tienen acceso, sino también múltiples terceros.

Límites de definición: qué forma parte del ecosistema IoT y qué queda fuera

- No son IoT:

- Ordenadores tradicionales y smartphones (requieren participación activa del usuario), dispositivos aislados sin conexión de red, sistemas con procesamiento completamente local de datos sin transmisión a la nube.

- Son IoT:

- Sensores médicos portátiles que transmiten datos al médico (S003); redes de gestión de drones con control remoto; sistemas de "campus inteligente" que rastrean desplazamientos; asistentes domésticos con micrófonos permanentemente activos.

Este límite se difumina con el desarrollo del edge computing — tecnología en la que parte del procesamiento de datos ocurre en el propio dispositivo, no en la nube. Los fabricantes lo presentan como mejora de la privacidad, pero las investigaciones muestran que incluso con procesamiento local, los metadatos (tiempo de actividad, frecuencia de uso, tipos de consultas) se transmiten igualmente a los servidores para "mejorar el servicio" (S006).

El procesamiento local de datos no es ausencia de vigilancia, sino su reformulación: en lugar del contenido, transmites patrones de comportamiento que a menudo son más informativos que los propios datos.

El hombre de acero: siete argumentos en defensa de los ecosistemas IoT — y por qué suenan convincentes

Antes de analizar los riesgos, es necesario presentar honestamente los argumentos más sólidos de los defensores del IoT. Esto no es un hombre de paja, sino un hombre de acero — la versión más convincente de la posición opuesta. Más detalles en la sección Epistemología.

🔬 Argumento 1: Revolución médica — el IoT salva vidas mediante monitorización continua

Los sistemas IoT para diagnóstico médico detectan patologías en etapas tempranas, cuando los métodos tradicionales son ineficaces. Las redes de Internet de las Cosas para diagnóstico de pacientes basadas en datos del iris ocular permiten analizar remotamente el estado de salud, identificando signos de diabetes, hipertensión y trastornos neurológicos sin visitar al médico (S010).

Los cardiomonitores portátiles registran arritmias en tiempo real, previniendo infartos. Para pacientes con enfermedades crónicas esto no es comodidad, sino una cuestión de supervivencia.

Contraargumento de los defensores del IoT: sí, se recopilan datos, pero la alternativa es morir por una enfermedad no diagnosticada. La privacidad es un privilegio de los sanos. Los enfermos eligen la vida, no la protección abstracta de datos.

🧬 Argumento 2: Optimización de recursos — las ciudades inteligentes reducen emisiones de CO₂ y consumo energético

La infraestructura IoT en «campus inteligentes» permite optimizar el consumo de electricidad, agua y calefacción basándose en datos reales sobre presencia de personas y condiciones meteorológicas. Investigaciones sobre aplicación de IoT en campus inteligentes demuestran reducción del consumo energético del 20–30% mediante gestión adaptativa de iluminación, calefacción y ventilación (S004).

A escala urbana, esto representa millones de toneladas de emisiones de CO₂ evitadas.

Los defensores del IoT afirman: la crisis climática es una amenaza existencial ante la cual las cuestiones de privacidad son secundarias. La recopilación de datos sobre desplazamientos y consumo energético es el precio necesario por la supervivencia del planeta.

⚙️ Argumento 3: Seguridad mediante transparencia — el IoT previene crímenes y ataques terroristas

Las redes IoT para gestión de drones se utilizan para monitorizar infraestructura crítica, patrullar fronteras y buscar personas desaparecidas (S003). Los sistemas de videovigilancia con reconocimiento facial ayudan a detener criminales. Las cerraduras inteligentes y sensores de movimiento previenen robos.

- Las estadísticas muestran correlación entre densidad de dispositivos IoT y reducción del nivel de criminalidad en el área

- Si no tienes nada que ocultar, no tienes nada que temer

- Quienes exigen privacidad no defienden la libertad, sino la posibilidad de violar la ley impunemente

🧠 Argumento 4: Personalización como derecho — el IoT crea servicios perfectamente adaptados a ti

La integración de inteligencia artificial en IoT permite crear servicios hiperpersonalizados: recomendaciones musicales adaptadas a tu ritmo cardíaco durante el entrenamiento; rutas que consideran tu fatiga y estrés; programas educativos que se ajustan a tu velocidad de aprendizaje (S006).

Esto no es vigilancia, sino un servicio imposible sin comprensión profunda del usuario.

Los defensores afirman: rechazar el IoT es rechazar el progreso. ¿Quieres volver a la época en que todos recibían el mismo servicio de baja calidad?

🧷 Argumento 5: Eficiencia económica — el IoT reduce costes para empresas y consumidores

Los sistemas de mantenimiento predictivo basados en sensores IoT previenen averías de equipos, reduciendo paradas de producción en 40–50%. Los contadores inteligentes de electricidad permiten a los consumidores ahorrar en tarifas, desplazando la carga a horas nocturnas.

Las empresas logísticas optimizan rutas de entrega, reduciendo el coste de productos. Estos beneficios son imposibles sin recopilación y análisis de datos.

- Argumento de los defensores

- La privacidad es un lujo que solo pueden permitirse los ricos. Para la mayoría de las personas, ahorrar 20% en facturas de electricidad es más importante que riesgos abstractos de filtración de datos.

🔬 Argumento 6: Progreso científico — el IoT genera datos para investigaciones revolucionarias

Los conjuntos masivos de datos recopilados por dispositivos IoT se utilizan para investigaciones epidemiológicas, estudio de procesos sociales, desarrollo de nuevos medicamentos. El análisis de datos de rastreadores de actividad de millones de usuarios permitió identificar signos tempranos de COVID-19 antes de la aparición de síntomas oficiales.

Sin estos datos, la ciencia está ciega. La conexión entre algoritmos y datos se convierte en la base para comprender el comportamiento humano a escala poblacional.

Defensores del IoT: rechazar la recopilación de datos es rechazar la posibilidad de salvar millones de vidas en el futuro. Tu privacidad contra vidas humanas — ¿qué eliges?

🧭 Argumento 7: Voluntariedad y control — el usuario decide qué datos transmitir

Los dispositivos IoT modernos ofrecen configuraciones de privacidad: puedes desactivar la transmisión de datos, eliminar el historial, limitar el acceso de terceros. Los fabricantes afirman que cumplen con GDPR y otras regulaciones.

Si no te satisfacen las condiciones, no compres el dispositivo — es el libre mercado. El problema no está en la tecnología, sino en usuarios irresponsables que no leen los acuerdos de usuario ni configuran la privacidad. Educación, no prohibiciones — esa es la solución.

- Lectura lateral

- La verificación de acuerdos de usuario requiere habilidades de análisis crítico de información que la mayoría de usuarios no desarrollan.

Base de evidencia: qué muestran realmente las investigaciones sobre sistemas IoT — y dónde terminan los hechos y empiezan las especulaciones

Verificaremos cada argumento a favor del IoT mediante fuentes disponibles e identificaremos las lagunas en los datos. Más información en la sección Estadística y teoría de probabilidades.

📊 IoT médico: eficacia frente a riesgos — qué dicen las cifras

Las investigaciones sobre IoT para diagnóstico médico demuestran la viabilidad técnica del análisis remoto de salud (S003). Sin embargo, las publicaciones no contienen datos sobre precisión, frecuencia de falsos positivos o comparación con métodos tradicionales.

Faltan datos sobre almacenamiento de información biométrica, acceso a la misma y mecanismos de protección contra filtraciones.

Laguna crítica: ninguna investigación disponible proporciona estadísticas a largo plazo sobre seguridad de sistemas IoT médicos. Sabemos que la tecnología funciona, pero desconocemos cuántas veces se han filtrado, vendido o utilizado datos de pacientes en su contra — por ejemplo, para denegar seguros.

🧾 Campus y ciudades inteligentes: ¿optimización o control total?

La investigación sobre IoT en campus inteligentes confirma reducción del consumo energético y mejora logística (S004). El sistema rastrea desplazamientos de estudiantes y profesores, analiza ocupación de aulas, optimiza horarios.

La publicación no revela cuánto tiempo se almacenan datos de desplazamientos, si se utilizan para evaluar rendimiento o se transfieren a terceros.

- Problema del consentimiento

- Estudiantes y empleados no pueden rechazar participar en el sistema sin perder acceso a la infraestructura del campus. No es consentimiento voluntario, sino coerción mediante arquitectura. La investigación no aborda los aspectos éticos de este modelo.

🔎 Drones e IoT: ¿seguridad o herramienta de vigilancia masiva?

Las redes IoT para gestión de aeronaves no tripuladas permiten coordinación de múltiples drones, monitorización de territorios y transmisión de datos en tiempo real (S005). La tecnología se utiliza para búsqueda de desaparecidos, monitorización de incendios forestales, inspección de infraestructuras.

Estos mismos sistemas se emplean para reconocimiento militar, patrullaje policial y represión de protestas.

| Aplicación | Objetivo declarado | Riesgo real |

|---|---|---|

| Búsqueda de desaparecidos | Salvar vidas | Datos de desplazamientos sin consentimiento |

| Monitorización de incendios | Prevención de daños | Vigilancia de ciudadanos en el territorio |

| Patrullaje policial | Seguridad pública | Vigilancia masiva de manifestantes |

La investigación se centra en aspectos técnicos (protocolos de comunicación, eficiencia energética), ignorando consecuencias sociales. No hay datos sobre frecuencia de uso de drones para vigilancia sin consentimiento, limitaciones legales ni su efectividad.

🧬 Integración de IA e IoT: ventajas e inconvenientes

La investigación sobre integración de inteligencia artificial en IoT reconoce tanto ventajas (automatización, analítica predictiva, personalización) como inconvenientes (alto consumo energético, complejidad de depuración, riesgos de seguridad) (S006). Es un ejemplo poco común de enfoque equilibrado.

Sin embargo, la publicación no cuantifica los riesgos: cuántos dispositivos IoT con IA han sido vulnerados, cuántos datos se han filtrado, cuál es el coste medio del incidente para el usuario.

Sin cifras concretas es imposible el análisis «riesgo-beneficio». Sabemos que existen riesgos, pero desconocemos su magnitud. Esto hace imposible el consentimiento informado del usuario.

🧪 Ingeniería de requisitos: por qué los sistemas IoT se diseñan sin privacidad

La revisión sistemática de enfoques de ingeniería de requisitos muestra que las metodologías tradicionales se centran en requisitos funcionales, ignorando requisitos no funcionales de seguridad y privacidad (S002). Los enfoques modernos intentan integrar «privacy by design», pero la investigación no proporciona datos sobre cuán ampliamente se aplican estos métodos en proyectos reales.

- Si la privacidad no se incorpora en la fase de diseño, es imposible añadirla posteriormente.

- La mayoría de dispositivos IoT existentes se diseñaron en una época en que la privacidad no se consideraba prioritaria.

- Actualizar el firmware no resuelve el problema si la arquitectura es vulnerable desde el origen.

Es un problema estructural que requiere replantear los enfoques de desarrollo, no correcciones cosméticas.

Mecanismos de causalidad: por qué la correlación entre IoT y filtraciones de datos no es casual — y qué factores amplifican el riesgo

La relación entre la expansión del IoT y el aumento de incidentes de privacidad no es una simple correlación. Existen mecanismos causales claros que hacen que los ecosistemas IoT sean estructuralmente vulnerables. Más información en la sección Falacias lógicas.

🔁 Mecanismo 1: La economía del IoT incentiva la recopilación excesiva de datos

El modelo de negocio de la mayoría de empresas IoT no se basa en la venta de dispositivos (que a menudo se venden a precio de coste o con pérdidas), sino en la monetización de datos. El fabricante de un altavoz inteligente no gana dinero vendiendo hardware, sino vendiendo publicidad basada en el análisis de tus consultas de voz.

Esto crea un incentivo estructural para recopilar el máximo de datos, incluso si no son necesarios para la funcionalidad básica del dispositivo. La integración de IA en IoT refuerza esta tendencia: los algoritmos de aprendizaje automático requieren grandes volúmenes de datos para entrenarse, lo que justifica una recopilación aún más agresiva (S006).

Cuantos más datos, más preciso el modelo, mayor el beneficio. La privacidad del usuario es una externalidad que el mercado no contabiliza.

🧬 Mecanismo 2: La complejidad técnica del IoT genera opacidad para el usuario

El usuario medio no comprende cómo funciona un dispositivo IoT. No sabe qué sensores están activos, qué datos se transmiten, dónde se envían ni cuánto tiempo se almacenan. Las interfaces se simplifican deliberadamente para no asustar al usuario con detalles técnicos.

Esto crea una asimetría informativa: el fabricante lo sabe todo sobre ti, tú no sabes nada sobre qué ocurre con tus datos. Incluso desarrolladores profesionales a menudo no comprenden el panorama completo de los flujos de datos en sistemas IoT complejos (S002).

- Asimetría informativa en IoT

- El fabricante posee información completa sobre la recopilación, transmisión y almacenamiento de datos, el usuario no. Esto crea condiciones para la expansión oculta de la recopilación de datos sin conocimiento del propietario del dispositivo.

⚙️ Mecanismo 3: Ausencia de estándares de seguridad en la industria IoT

A diferencia de los sistemas bancarios o equipos médicos, la industria IoT no tiene estándares de seguridad obligatorios. El fabricante de una bombilla inteligente no está obligado a pasar certificaciones, contratar especialistas en seguridad o realizar auditorías de código.

Esto provoca que los dispositivos se lancen con vulnerabilidades críticas: contraseñas predeterminadas, transmisión de datos sin cifrar, ausencia de actualizaciones de firmware (S007).

| Nivel del sistema | Requisitos de seguridad | Estado en IoT |

|---|---|---|

| Sistemas bancarios | Certificación obligatoria, auditorías, estándares | Cumplimiento estricto |

| Equipos médicos | Aprobación regulatoria, inspecciones periódicas | Cumplimiento estricto |

| Dispositivos IoT | Sin estándares obligatorios | Cumplimiento voluntario |

🧠 Mecanismo 4: La psicología de la "comodidad" suprime el pensamiento crítico

Los dispositivos IoT se diseñan para ser máximamente cómodos: configuración automática, control por voz, integración perfecta. Esto crea una trampa psicológica: el usuario se acostumbra a la comodidad y empieza a percibirla como norma.

Cualquier intento de reforzar la privacidad (por ejemplo, desactivar la transmisión de datos) hace el dispositivo menos cómodo, lo que se percibe como castigo. Este es un ejemplo clásico del sesgo cognitivo de "statu quo": las personas prefieren mantener el estado actual, incluso si objetivamente es peor que la alternativa.

- El fabricante maximiza la comodidad con la configuración de privacidad estándar.

- El usuario se acostumbra a la comodidad y la percibe como norma.

- Reforzar la privacidad requiere desactivar funciones, lo que reduce la comodidad.

- El usuario elige comodidad en lugar de privacidad para evitar perder funcionalidad.

Los fabricantes de IoT explotan esto haciendo que las configuraciones de privacidad sean difíciles de acceder e incómodas. La conexión entre algoritmos y dependencia funciona también aquí: la comodidad se convierte en una trampa de la que es difícil escapar sin perder funcionalidad.

Conflictos e incertidumbres: dónde divergen las fuentes — y qué revela sobre el estado de la investigación IoT

Las fuentes disponibles demuestran varias zonas de incertidumbre donde los datos son contradictorios o inexistentes. Más detalles en la sección Fundamentos de epistemología.

🧩 Conflicto 1: Eficacia del edge computing para proteger la privacidad

Algunos estudios afirman que el procesamiento de datos en el dispositivo (edge computing) resuelve el problema de privacidad, ya que los datos no abandonan el dispositivo (S006). Otros señalan que los metadatos se transmiten igualmente, y el procesamiento local solo crea una ilusión de seguridad.

Falta una comparación sistemática: qué volumen de información se filtra a través de metadatos versus carga útil. Esto no es simplemente una laguna — es un punto ciego metodológico.

🧩 Conflicto 2: Papel del GDPR en la protección real de usuarios

Las investigaciones (S001) muestran que el GDPR creó un marco legal, pero no resolvió el problema técnico: los usuarios no saben qué datos se recopilan y no pueden controlarlos. Simultáneamente (S002) y (S007) documentan que las vulnerabilidades arquitectónicas de los sistemas IoT existen independientemente de la regulación.

La pregunta permanece abierta: ¿puede la ley compensar un diseño técnico que inicialmente no contempla la privacidad?

🧩 Conflicto 3: Especificidad del healthcare IoT vs. consumer IoT

Las fuentes (S003) y (S005) se centran en dispositivos médicos, donde las apuestas son mayores (vida del paciente). Pero no ofrecen una respuesta clara: ¿las amenazas a la privacidad difieren cualitativamente o solo en escala?

| Parámetro | Healthcare IoT | Consumer IoT | Estado en la literatura |

|---|---|---|---|

| Regulación | HIPAA, GDPR | GDPR, leyes nacionales | Documentado |

| Vulnerabilidades arquitectónicas | Descritas | Descritas | Paralelo, no comparado |

| Filtraciones reales | Casos aislados | Masivas, pero no sistematizadas | Asimetría de datos |

🧩 Conflicto 4: ¿Quién asume la responsabilidad?

Las fuentes (S004) ofrecen recomendaciones, pero no resuelven la paradoja: el fabricante no puede garantizar la seguridad de la red, el usuario no puede controlar el dispositivo, el proveedor de servicios no responde por la arquitectura. La responsabilidad está difuminada.

Esto no es simplemente un problema organizacional — es un defecto sistémico. Cuando cada participante puede decir "esto no es mi área", la privacidad se convierte en problema de nadie.

🧩 Conflicto 5: Datos sobre comportamiento de usuarios vs. realidad técnica

El estudio (S008) mostró que los usuarios de altavoces inteligentes se preocupan por la privacidad, pero continúan usando los dispositivos. Las fuentes no explican esta brecha: ¿es un compromiso racional, disonancia cognitiva o falta de información?

Queda sin respuesta: ¿puede la concienciación del usuario cambiar el comportamiento si las alternativas técnicas no existen?

📍 Qué revela sobre el estado de la investigación IoT

La literatura documenta problemas, pero no los integra en un modelo unificado. Cada investigación opera en su nicho: (S001) — GDPR, (S002) — arquitectura, (S003), (S005) — healthcare, (S006) — comportamiento de usuarios.

- Falta comparación transversal: cómo se manifiesta una vulnerabilidad en diferentes contextos.

- No hay estudios longitudinales: la mayoría de trabajos son instantáneas, no tendencias.

- Las recomendaciones suelen ser técnicamente inviables sin rediseñar la arquitectura del ecosistema IoT.

- Brecha entre regulación y realidad: las leyes se basan en supuestos que las investigaciones no confirman.

El campo se encuentra en estado de conocimiento fragmentado. Esto no significa que las investigaciones sean deficientes — significa que el problema de la privacidad IoT es más complejo de lo que puede abarcar una sola disciplina.

Para el desarrollador, analista o usuario esto tiene sentido práctico: confiar en recomendaciones aisladas es peligroso. Se necesita un modelo propio de amenazas, construido sobre la comprensión de los conflictos en la literatura, no sobre su consenso.