Qué es una teoría de la conspiración desde la estructura narrativa y por qué la definición clásica ya no funciona

La definición tradicional de teoría de la conspiración como "explicación de un evento mediante confabulación secreta de actores influyentes" no abarca las narrativas conspirativas contemporáneas. La característica clave no es el contenido de las acusaciones, sino una estructura específica: vincular dominios no relacionados mediante el concepto de "conocimiento oculto" (S004).

Pizzagate demuestra esta lógica: una pizzería, políticos y pedofilia conectados mediante la interpretación de correos electrónicos como mensajes codificados. Una narrativa multidominio es imposible de refutar dentro de un solo campo temático (S004).

Elementos estructurales de la narrativa conspirativa

- Agentes ocultos

- Postulación de la existencia de actores con poder excepcional e intenciones malévolas (S007).

- Epistemología alternativa

- La ausencia de pruebas se interpreta como prueba de ocultamiento (S005). La lógica se cierra: cualquier hecho se convierte en confirmación.

- Vinculación de eventos heterogéneos

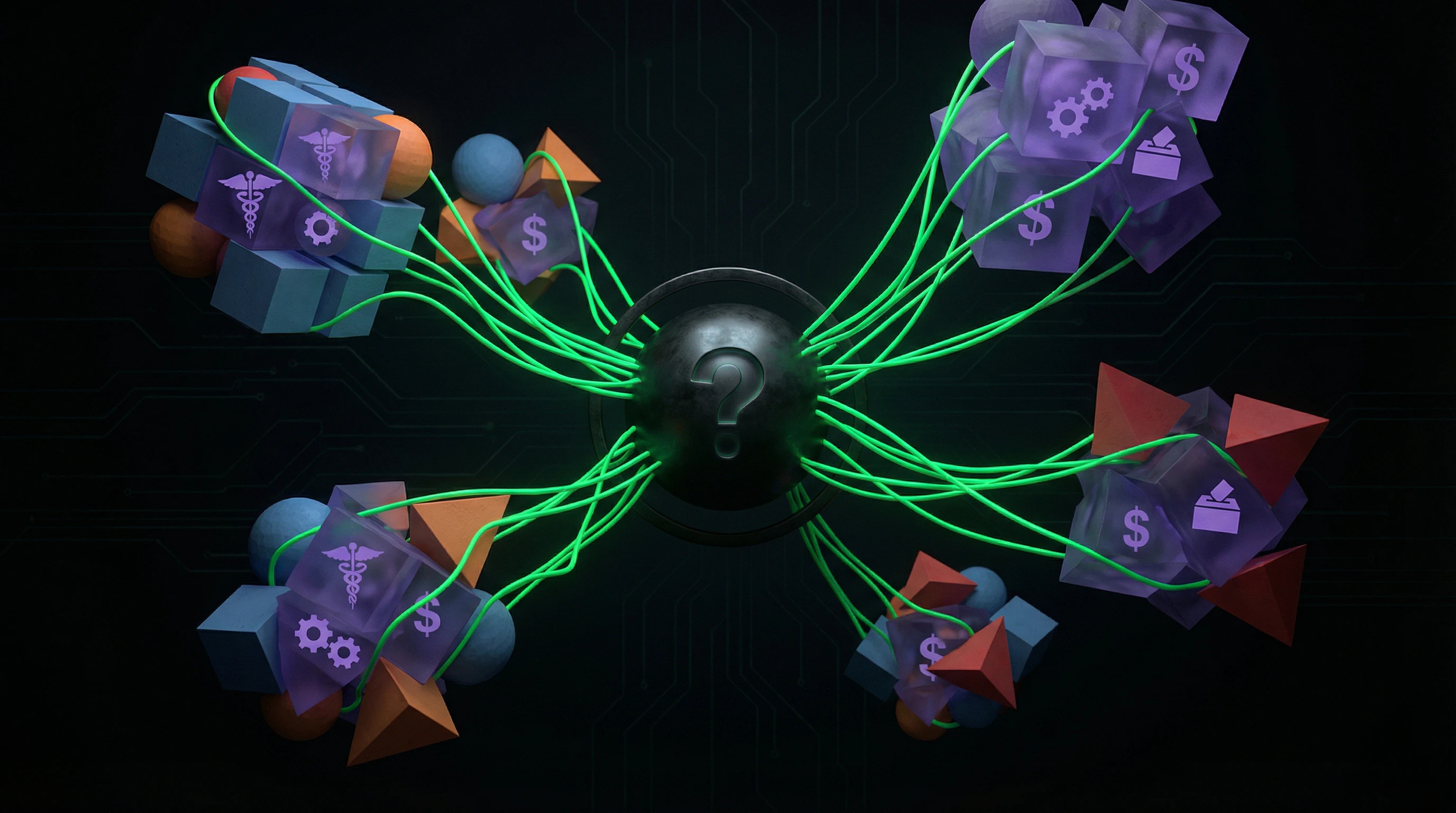

- Crear un "plan oculto" común genera la ilusión de poder explicativo (S001). Las narrativas conspirativas funcionan como subgrafos de una red oculta, donde cada publicación es una muestra de una estructura más amplia (S004).

COVID-19 como entorno ideal

La ausencia de consenso científico autoritativo sobre el virus, su propagación y consecuencias a largo plazo creó un vacío informativo (S006). Las teorías de la conspiración lo llenaron inmediatamente.

Narrativas circulantes: 5G activa el virus, la pandemia es una mistificación de la cábala global, el virus es un arma biológica china, Bill Gates usa la pandemia para un régimen de vigilancia global (S006). Se propagaron más rápido que la información oficial porque ofrecían explicaciones simples en condiciones de incertidumbre.

Frontera entre escepticismo y conspiración

La frontera es difusa: conspiraciones reales (Watergate, MKUltra) confirman que las confabulaciones secretas existen (S005). La diferencia clave no está en el contenido de las sospechas, sino en el método de procesamiento de contrapruebasas.

| Escepticismo científico | Pensamiento conspirativo |

|---|---|

| Corrige la hipótesis al recibir datos refutatorios | Integra cualquier dato como confirmación mediante el mecanismo "ellos lo ocultan" (S007) |

Cinco argumentos que hacen las teorías de la conspiración convincentes para millones: steelmanning de la lógica conspirativa

Para comprender los mecanismos de difusión de las narrativas conspirativas es necesario reconstruir su lógica interna en su forma más sólida. El steelmanning permite identificar los mecanismos cognitivos que hacen atractivas las teorías de la conspiración. Más información en la sección Errores mentales.

⚠️ Argumento de la verificación histórica: conspiraciones reales como prueba de posibilidad

Los defensores del pensamiento conspirativo señalan casos documentados de conspiraciones reales: la operación Northwoods (plan de ataques terroristas falsos para justificar la invasión de Cuba), el programa MKUltra (experimentos de la CIA sobre control mental), Watergate (espionaje político al más alto nivel).

Estos precedentes históricos crean un problema epistemológico: si algunas "teorías de la conspiración" resultaron ser ciertas, ¿cómo distinguir las falsas de las verdaderas antes de su revelación? Este argumento explota la dificultad real de distinción y crea una presunción de posibilidad para cualquier narrativa conspirativa (S005).

🧩 Argumento del poder explicativo: la teoría de la conspiración como clave hermenéutica universal

Las narrativas conspirativas ofrecen una explicación única para múltiples eventos dispersos, lo que crea la ilusión de comprensión profunda. En lugar de reconocer la aleatoriedad, complejidad y multiplicidad de causas, la teoría de la conspiración reduce el caos a un esquema simple de "agente-intención-acción" (S001).

Esta reducción es cognitivamente atractiva: disminuye la incertidumbre y proporciona sensación de control mediante la comprensión. Pizzagate conectó correos electrónicos, una pizzería, políticos y pedofilia en una narrativa única que para sus seguidores explicaba múltiples "anomalías" simultáneamente.

🔁 Argumento de la asimetría epistemológica: la ausencia de pruebas como prueba de ocultación

El pensamiento conspirativo crea un sistema epistemológico autosostenible mediante la inversión de la lógica probatoria. En el método científico la ausencia de pruebas debilita la hipótesis; en la conspirología la ausencia de pruebas se interpreta como evidencia de la eficacia del ocultamiento, lo que refuerza la hipótesis (S007).

- Si se encuentran pruebas — la teoría queda confirmada

- Si no se encuentran — esto demuestra la magnitud de la conspiración

Esta inversión hace la teoría de la conspiración infalsificable: cualquier resultado de verificación se integra en la narrativa.

🧠 Argumento de la economía cognitiva: simplicidad frente a complejidad en condiciones de sobrecarga informativa

En condiciones de sobrecarga informativa las narrativas conspirativas ofrecen una solución cognitivamente económica. En lugar de procesar múltiples fuentes, evaluar metodologías de investigación, comprender la incertidumbre estadística y reconocer los límites del conocimiento, la teoría de la conspiración proporciona un marco interpretativo listo para usar (S003).

La narrativa "Bill Gates utiliza vacunas para implantar chips" es cognitivamente más simple que comprender los mecanismos de las vacunas de ARNm, farmacocinética, inmunología y modelización epidemiológica (S006). Esto explica por qué las explicaciones conspirativas se difunden más rápido que las científicas.

👁️ Argumento de la identidad social: la conspirología como marcador de pertenencia a los "iluminados"

La adopción de una narrativa conspirativa funciona a menudo como marcador de pertenencia al grupo de "quienes conocen la verdad", en oposición a las "masas engañadas" (S001). Esta identificación proporciona capital social dentro de la comunidad conspirativa y sensación de superioridad mediante la posesión de "conocimiento oculto".

El pensamiento conspirativo se convierte no solo en un modo de interpretar eventos, sino en un elemento de identidad social, lo que hace psicológicamente doloroso renunciar a él, ya que requiere reconsiderar la pertenencia grupal.

Métodos de detección automática de contenido conspirativo: del análisis de estructuras narrativas al monitoreo de conexiones entre dominios

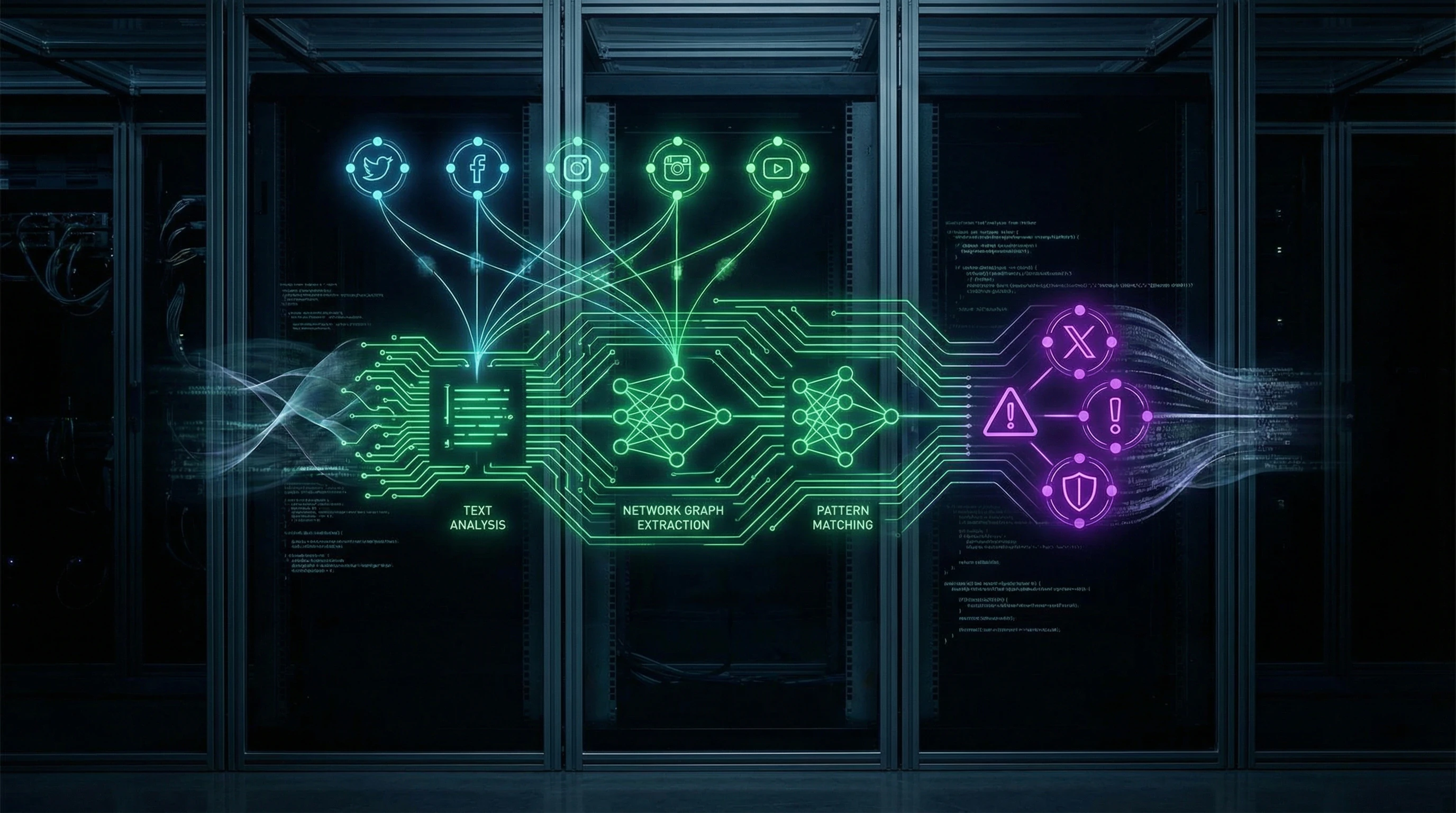

Los investigadores han desarrollado métodos computacionales para la detección automática de narrativas conspirativas en redes sociales y noticias. Estos métodos se basan en el análisis de características estructurales del discurso conspirativo, no en la evaluación sustantiva de la veracidad de las afirmaciones. Más información en la sección Herramientas de pensamiento.

📊 Pipeline automatizado para la detección de marcos narrativos conspirativos

El pipeline automatizado desarrollado por el grupo de investigación considera las publicaciones y materiales noticiosos como muestras de subgrafos de una red narrativa oculta. El problema de reconstrucción de la estructura subyacente se formula como una tarea de estimación de modelo latente (S004).

El método se aplicó exitosamente al análisis de Bridgegate y Pizzagate, revelando que el marco conspirativo de Pizzagate se basa en la interpretación de "conocimiento oculto" para conectar dominios de interacción humana que de otro modo no estarían relacionados. Los investigadores plantearon la hipótesis de que el enfoque multidominio es una característica importante de las teorías conspirativas que las distingue de las narrativas ordinarias (S004).

La narrativa conspirativa no solo explica un evento: conecta dominios no relacionados (política, medicina, finanzas, tecnología) en una red única de causalidad, donde cada elemento sirve como prueba de la existencia de los demás.

🧾 Detección de teorías conspirativas sobre COVID-19 en redes sociales y noticias

El sistema especializado de detección automática analiza alineaciones y vínculos entre dominios noticiosos y fuentes conspirativas (S002). Estas alineaciones, que pueden monitorearse en tiempo casi real, resultan útiles para identificar áreas en las noticias especialmente vulnerables a la reinterpretación por parte de conspiracionistas.

El sistema rastrea cómo las narrativas conspirativas sobre la activación del virus por 5G, la cábala global, armas biológicas y los planes de Bill Gates se propagan a través de diversas plataformas y se adaptan a contextos locales (S002).

- Identificación de fuentes "ancla" (dominios que aparecen en textos conspirativos antes que en el flujo principal de noticias)

- Seguimiento de la transformación narrativa al transitar entre plataformas

- Análisis de la velocidad de propagación y mutación de marcos conspirativos

- Mapeo de redes de republicación y citación entre fuentes conspirativas y legítimas

🔎 Análisis de marcadores discursivos: patrones lingüísticos del texto conspirativo

El análisis del discurso de textos conspirativos revela patrones lingüísticos específicos: frecuencia elevada de modalidades epistémicas ("debe ser", "obviamente", "en realidad"), uso de construcciones interrogativas para afirmaciones implícitas ("¿Por qué nadie habla de...?"), apelaciones al "sentido común" contra el conocimiento experto, y retórica de "solo hago preguntas" para evitar responsabilidad por las afirmaciones (S003).

Estos marcadores discursivos pueden formalizarse para la clasificación automática de textos. El rasgo clave es el uso de la pregunta como instrumento de afirmación: en lugar de declarar directamente "X controla Y", el texto conspirativo pregunta "¿Acaso X no controla Y?", trasladando la carga de la refutación al lector.

| Marcador | Ejemplo | Función en la conspiración |

|---|---|---|

| Modalidad epistémica | "Obviamente..." | Imitación de certeza sin evidencia |

| Pregunta retórica | "¿Por qué callan los medios?" | Afirmación mediante pregunta, evasión de responsabilidad |

| Apelación a la intuición | "El sentido común indica..." | Contraposición a la experticia, democratización del conocimiento |

| Metadiscurso | "Solo hago preguntas" | Defensa contra críticas, posición de investigador inocente |

🧬 Análisis narrativo: la estructura argumental como criterio diagnóstico

El enfoque narratológico se centra en la estructura argumental: la narrativa conspirativa suele seguir el esquema "amenaza oculta — revelación heroica — lucha contra el ocultamiento" (S007). A diferencia de la narrativa científica, que admite incertidumbre y revisión, la narrativa conspirativa se construye como una historia detectivesca con revelación garantizada.

Esta característica estructural puede formalizarse para clasificación automática: textos que siguen el patrón "misterio-revelación-lucha" con alto grado de certeza en las conclusiones ante ausencia de pruebas directas se clasifican como conspirativos. La narrativa científica, por el contrario, admite multiplicidad de interpretaciones y requiere indicación explícita de lagunas en el conocimiento.

- Clausura narrativa

- El texto conspirativo presupone que todos los elementos del rompecabezas ya son conocidos o pueden encontrarse. Cualquier contradicción se interpreta como parte de la conspiración, no como signo de error en la hipótesis.

- Posición heroica del autor

- El autor de la narrativa conspirativa se posiciona como valiente revelador que enfrenta fuerzas poderosas. Esta posición crea recompensa psicológica por participar en la difusión del texto.

- Moral binaria

- El mundo se divide entre quienes conocen la verdad y quienes la ocultan o no la ven. Las posiciones intermedias (escepticismo, incertidumbre) se interpretan como complicidad o ingenuidad.

Los sistemas automáticos de detección utilizan estos rasgos estructurales para clasificar textos sin necesidad de verificar la veracidad factual de cada afirmación. El enfoque permite escalar el monitoreo de contenido conspirativo a millones de textos en tiempo real (S002).

Mecanismos cognitivos de susceptibilidad a las teorías conspirativas: de la detección de patrones al razonamiento motivado

Comprender los mecanismos cognitivos que hacen a las personas susceptibles a las narrativas conspirativas es fundamental para desarrollar contramedidas efectivas. Estos mecanismos no son defectos del pensamiento, sino procesos cognitivos normales explotados por la estructura específica del discurso conspirativo. Más información en la sección Fundamentos de epistemología.

🧩 Detección hiperactiva de patrones: herencia evolutiva en el entorno informacional

El cerebro humano evolucionó para detectar patrones en condiciones de información incompleta, ya que la detección falso-positiva de amenazas (ver un depredador donde no lo hay) tenía un coste evolutivo menor que la falso-negativa (no ver un depredador real) (S001). En el entorno informacional moderno, esta hipersensibilidad a los patrones conduce a percibir conexiones entre eventos aleatorios.

Las narrativas conspirativas explotan este mecanismo proporcionando patrones predefinidos para interpretar datos dispersos. El cerebro obtiene satisfacción al descubrir orden en el caos, incluso cuando ese orden es ilusorio.

La alarma falso-positiva (pánico sin amenaza) es evolutivamente más barata que la falso-negativa (calma ante el peligro). Esta asimetría está integrada en nuestra neurobiología y se activa con contenido conspirativo.

🔁 Sesgo de confirmación y procesamiento selectivo de información

El sesgo de confirmación —la tendencia a buscar, interpretar y recordar información de manera que confirme creencias preexistentes— se intensifica en el contexto del pensamiento conspirativo (S005). Los individuos que adoptan una narrativa conspirativa comienzan a procesar información selectivamente: los datos confirmatorios se aceptan acríticamente, los refutatorios se rechazan como parte del encubrimiento.

Este mecanismo crea un ciclo autorreforzante donde cada iteración de procesamiento de información fortalece la creencia inicial.

- El individuo encuentra una narrativa conspirativa

- La narrativa explica incertidumbre o ansiedad

- El cerebro comienza a buscar señales confirmatorias

- Las señales confirmatorias se encuentran (o se construyen)

- La creencia se refuerza, la búsqueda se intensifica

⚠️ Ilusión de comprensión y efecto Dunning-Kruger en dominios complejos

Las narrativas conspirativas crean una ilusión de comprensión de sistemas complejos mediante la reducción a esquemas causales simples (S007). El efecto Dunning-Kruger —sesgo cognitivo por el cual personas con baja competencia en un área sobreestiman su comprensión— es especialmente pronunciado en el contexto de cuestiones técnicas y científicas complejas.

Un individuo que ha asimilado una narrativa conspirativa sobre 5G y COVID-19 puede sentir que comprende las tecnologías de telecomunicaciones y virología mejor que los expertos, porque posee una «explicación simple», mientras que los expertos «se pierden en los detalles» (S006).

| Nivel de competencia | Percepción de la propia comprensión | Percepción de los expertos |

|---|---|---|

| Bajo (narrativa conspirativa) | «He comprendido la esencia» | «Ocultan la verdad o están confundidos» |

| Medio (aprendizaje inicial) | «Desconozco muchas cosas» | «Los expertos saben más» |

| Alto (expertise) | «Veo la complejidad y los límites del conocimiento» | «Los colegas ven lo mismo» |

🧷 Razonamiento motivado: defensa de la identidad mediante defensa de las creencias

El razonamiento motivado —proceso por el cual la conclusión deseada influye en la evaluación de las pruebas— desempeña un papel central en la persistencia de las creencias conspirativas (S001). Cuando una narrativa conspirativa se convierte en parte de la identidad social, su refutación se percibe como una amenaza al yo.

En este contexto, el individuo está motivado para encontrar formas de preservar la creencia independientemente de la calidad de las contrapruebas. El razonamiento deja de ser un instrumento de búsqueda de la verdad para convertirse en un instrumento de defensa de la identidad.

- Razonamiento motivado

- Proceso cognitivo en el que la motivación emocional o social influye en el análisis lógico. No es un error, sino un mecanismo normal de defensa de creencias, especialmente cuando están vinculadas a la pertenencia grupal.

- Por qué es peligroso en el contexto conspirativo

- Transforma el razonamiento en instrumento de defensa, no de búsqueda. Las contrapruebas se interpretan como parte de la conspiración, creando un sistema cerrado invulnerable a los hechos.

- Dónde se encuentra

- Creencias políticas, narrativas religiosas, identidades grupales. Las redes sociales amplifican el efecto, creando ecosistemas donde el razonamiento motivado se convierte en norma.

Cuando una creencia se convierte en identidad, la refutación de la creencia se percibe como un ataque personal. El cerebro no defiende la verdad, sino el yo.

Recomendaciones de la Comisión Europea para la regulación de sistemas de IA de detección de desinformación: entre eficacia y derechos humanos

La Comisión Europea está desarrollando marcos regulatorios para sistemas de IA, incluidos aquellos utilizados para la detección de contenido conspirativo. El Instituto de Ética de la IA de Montreal proporcionó 15 recomendaciones en respuesta al libro blanco de la Comisión (S002).

🛡️ Recomendaciones clave para el uso ético de IA en la detección de desinformación

Las recomendaciones abarcan tres niveles de acción: la comunidad investigadora e innovadora, los Estados miembros de la UE y el sector privado. Se requiere coherencia entre las políticas de los socios comerciales y las políticas de la UE, análisis de brechas entre marcos teóricos y enfoques prácticos para construir IA confiable (S002).

La idea central es crear una red de centros de excelencia en investigación de IA para fortalecer la capacidad investigadora. Paralelamente, es necesario implementar mecanismos que promuevan el uso compartido de datos privado y seguro entre participantes del ecosistema (S002).

- Coordinación de políticas entre la UE y socios comerciales

- Creación de una red de centros de excelencia en investigación de IA

- Mecanismos de intercambio seguro de datos entre Estado, ciencia y empresa

- Análisis de brechas entre teoría y práctica regulatoria

🧾 Requisitos de transparencia y derecho a apelar decisiones de sistemas de IA

Una recomendación críticamente importante es añadir matices a la discusión sobre la opacidad de los sistemas de IA y crear un proceso de apelación para individuos que disputen las decisiones o conclusiones de sistemas de IA (S002). Este es un problema especialmente agudo para sistemas de detección de contenido conspirativo: una clasificación errónea puede llevar a la censura de escepticismo legítimo y la supresión del pensamiento crítico.

Un sistema que no permite a una persona saber por qué su contenido fue bloqueado y no proporciona un mecanismo de apelación no es regulación, sino una caja negra de poder.

Se recomienda la implementación de nuevas normas y el fortalecimiento de regulaciones existentes para que todos los sistemas de IA cumplan con estándares similares y requisitos obligatorios (S002). La transparencia del algoritmo y la disponibilidad de un proceso de apelación son condiciones mínimas para la legitimidad del control automatizado de contenido.

⛔ Prohibición de tecnologías de reconocimiento facial y limitaciones de identificación biométrica

El Instituto recomienda prohibir el uso de tecnología de reconocimiento facial y garantizar que los sistemas de identificación biométrica cumplan exclusivamente el propósito para el cual fueron implementados (S002). El riesgo es evidente: las tecnologías de vigilancia pueden desplegarse bajo el pretexto de combatir la desinformación, pero utilizarse para suprimir la oposición política o monitorear activistas.

| Tecnología | Recomendación | Razón |

|---|---|---|

| Reconocimiento facial | Prohibición total | Alto riesgo de vigilancia masiva y abuso político |

| Identificación biométrica | Limitación por propósito | Uso solo para el fin declarado, sin expansión a otras tareas |

| Sistemas de bajo riesgo | Etiquetado voluntario | Transparencia para usuarios y reguladores |

Se recomienda designar para el proceso de supervisión a individuos que comprendan bien los sistemas de IA y sean capaces de comunicar riesgos potenciales (S002). La supervisión no debe ser una formalidad: los órganos supervisores deben tener competencia técnica e independencia de presiones políticas.

Conflictos en la investigación y áreas de incertidumbre: donde la comunidad científica no ha alcanzado consenso

A pesar del progreso en la comprensión del pensamiento conspirativo, existen áreas significativas de incertidumbre e interpretaciones conflictivas de los datos. Más detalles en la sección Fuentes y evidencias.

⚠️ Problema de operacionalización: dónde termina el escepticismo y comienza la conspiración

El problema fundamental es la ausencia de una definición operacional clara que permita distinguir entre escepticismo legítimo y pensamiento conspirativo (S005).

Algunos investigadores proponen centrarse en métodos epistemológicos (cómo se procesan las contraevidencias), otros en criterios de contenido (grado de desviación del consenso científico).

Esta incertidumbre crea el riesgo de clasificación falso-positiva del pensamiento crítico como conspiración, y viceversa, pasar por alto narrativas conspirativas reales bajo la apariencia de escepticismo legítimo.

🧪 Eficacia de las intervenciones: datos contradictorios sobre el debunking

Las investigaciones sobre la eficacia de las refutaciones (debunking) de narrativas conspirativas arrojan resultados contradictorios.

Algunos datos indican que la refutación directa puede reforzar la creencia a través del efecto boomerang (backfire effect), otros que el debunking metodológicamente correcto es eficaz (S003).

- Tipo de narrativa (conspiración local vs. sistema global)

- Grado de implicación de la audiencia (consumo pasivo vs. defensa activa de la creencia)

- Fuente de la refutación (autoridad, par, oponente)

- Metodología de presentación de contraevidencias (debunking factual vs. apelación emocional)

🔬 Rol de las redes sociales: amplificador o creador de conspiraciones

Se debate si las redes sociales son simplemente un amplificador de tendencias conspirativas preexistentes o un creador activo de nuevas formas de pensamiento conspirativo a través de la curación algorítmica y las cámaras de eco (S006).

Algunos investigadores sostienen que los algoritmos de recomendación crean trayectorias radicalizantes, otros que los usuarios buscan activamente contenido conspirativo independientemente de los algoritmos.

Esta incertidumbre es crítica para el desarrollo de medidas regulatorias: si las redes sociales son amplificadores, la regulación debe centrarse en la moderación de contenido; si son creadoras, es necesario repensar la propia arquitectura de los algoritmos.

Protocolo de autodefensa cognitiva: siete preguntas para reconocer narrativas conspirativas

Desarrollado a partir del análisis estructural de narrativas conspirativas, este protocolo permite evaluar sistemáticamente afirmaciones en busca de características conspirativas (S004), (S005). El protocolo no evalúa la veracidad — solo la arquitectura del pensamiento.

- ¿Existe un agente oculto con poder ilimitado? La conspiración requiere un enemigo que sea simultáneamente omnipotente e invisible. Si la afirmación se sostiene sobre una figura que puede preverlo todo y ocultarlo todo, es una señal de alerta.

- ¿Se rechazan las pruebas contradictorias como parte de la conspiración? (S003) Cuando cualquier contraargumento se interpreta como desinformación del enemigo, el sistema se vuelve lógicamente hermético. Esto es razonamiento motivado, no análisis.

- ¿Se requiere conocimiento especial para comprender la "verdad"? La conspiración a menudo se posiciona como conocimiento esotérico, accesible solo para iniciados. La ciencia, por el contrario, busca la reproducibilidad y la apertura.

- ¿Se conectan eventos heterogéneos en una red única sin mecanismo de causalidad? Coincidencia ≠ causa. Si la narrativa conecta eventos solo a través de "ellos están detrás de todo", verifica la lógica de la cadena.

- ¿Apela el texto a emociones de miedo, ira o exclusividad? (S001) La conspiración a menudo activa la amenaza y la identidad grupal. La verificación de hechos requiere una pausa emocional.

- ¿Contiene la narrativa afirmaciones inverificables sobre motivos? "Quieren controlar a la población" es una suposición sobre intenciones, no sobre acciones. Solo las acciones son verificables.

- ¿Utiliza la fuente selección selectiva de hechos? (S007) La conspiración a menudo toma eventos reales, pero ignora el contexto, explicaciones alternativas y la escala. La lectura lateral ayuda a restaurar el panorama completo.

Si la afirmación responde "sí" a cuatro o más preguntas — esto no significa falsedad, pero indica una arquitectura de pensamiento conspirativa. Se requiere verificación adicional a través de fuentes independientes y lectura lateral.

El protocolo no funciona como sentencia, sino como herramienta diagnóstica. Ayuda a separar el pensamiento crítico de los patrones que nos hacen vulnerables a la manipulación.