📊 Esquemas Ponzi y estafas

📊 Esquemas Ponzi y estafasEstafas financieras: cómo reconocer el fraude en la era digitalλ

Criptopirámides, phishing y esquemas de inversión en Telegram — investigación sobre métodos modernos de fraude financiero y formas de protegerse

Overview

Las estafas financieras son esquemas fraudulentos que explotan la confianza y vulnerabilidades cognitivas de las víctimas para robar dinero o datos. En el espacio hispanohablante dominan las criptopirámides, phishing vía WhatsApp/Telegram y esquemas híbridos 🧩: estafas románticas + trampas de inversión. El Banco Central Europeo registra un crecimiento explosivo desde 2020, las tácticas evolucionan más rápido que las medidas regulatorias.

🛡️

Protocolo Laplace: El análisis de estafas financieras requiere verificación a través de bases de datos regulatorias oficiales, estudio de indicadores técnicos de plataformas fraudulentas y comprensión de los mecanismos psicológicos de ingeniería social aplicados por los estafadores en el contexto hispanohablante.

Reference Protocol

Base Científica

Marco basado en evidencia para análisis crítico

Protocol: Evaluation

Ponte a Prueba

Cuestionarios sobre este tema próximamente

Sector L1

Artículos

Materiales de investigación, ensayos y profundizaciones en los mecanismos del pensamiento crítico.

📊 Esquemas Ponzi y estafas

📊 Esquemas Ponzi y estafas 📊 Esquemas Ponzi y estafas

📊 Esquemas Ponzi y estafas⚡

Más Información

Clasificación de estafas financieras: desde criptopiramides hasta canales de Telegram

Las estafas financieras en el espacio digital hispanohablante constituyen un ecosistema multinivel de esquemas fraudulentos que explotan innovaciones tecnológicas y vulnerabilidades psicológicas. Las estafas modernas raramente existen en categorías aisladas: combinan elementos de diversos esquemas para maximizar la eficacia del engaño y dificultar su identificación por los reguladores.

Mecanismo clave: los estafadores utilizan la complejidad de las tecnologías (blockchain, cripto-bots, deepfake) como barrera protectora contra la comprensión por parte de las víctimas de la verdadera naturaleza del esquema.

Pirámides de criptomonedas y esquemas Ponzi

Las cripto-estafas crean una ilusión de legitimidad mediante jerga técnica y visualización de supuestas operaciones comerciales existentes. Plataformas tipo Express Game representan estructuras piramidales clásicas con envoltura de criptomonedas.

La diferencia clave respecto a las pirámides tradicionales es el uso de la volatilidad de las criptomonedas como explicación de cualquier retraso en los pagos o cambios en las condiciones. Esto permite a los operadores prolongar el ciclo de vida del esquema hasta alcanzar una masa crítica de inversores descontentos.

| Promesa | Realidad | Mecanismo de colapso |

|---|---|---|

| 15–300% anual mediante "bots de trading" | Los pagos a participantes tempranos se financian con aportaciones de nuevas víctimas | Ralentización del flujo de nuevas inversiones → masa crítica de pérdidas |

| "Estrategias de arbitraje entre exchanges" | Ninguna actividad comercial real | Imposible escalar sin expansión constante de la base |

Phishing e ingeniería social

Los ataques de phishing han evolucionado desde envíos primitivos por email hasta sofisticadas campañas multicanal con tecnologías deepfake para imitar figuras públicas de confianza. Los estafadores crean sitios web falsos visualmente indistinguibles de exchanges legítimos, utilizando dominios con diferencias mínimas (spotrealm.cc en lugar del dominio real) para interceptar credenciales de acceso.

Las llamadas telefónicas siguen siendo un vector eficaz: los operadores se hacen pasar por empleados de bancos o fuerzas del orden, creando urgencia artificial para obtener información confidencial.

- FOMO (miedo a perderse una oportunidad)

- Los estafadores crean ofertas limitadas en el tiempo y comunican un "cierre rápido de acceso" para acelerar la decisión de la víctima.

- Autoridad de supuestos expertos

- Se utilizan certificados falsos, fotos con trajes de negocios, referencias a aprobaciones regulatorias inexistentes.

- Prueba social

- Reseñas falsas, capturas de pantalla de supuestas retiradas exitosas de fondos, bots en chats que imitan una comunidad activa.

Canales de Telegram y fraude de inversión

Telegram se ha convertido en la plataforma dominante para estafas de inversión gracias al anonimato de los creadores, la ausencia de moderación efectiva de contenido financiero y la posibilidad de escalado rápido mediante mecanismos virales.

Esquema típico: inversiones mínimas desde 50–100€ con promesa de rentabilidad diaria del 3–5%. Los canales cerrados crean una ilusión de exclusividad y acceso limitado a "información privilegiada".

- Los bots imitan una comunidad activa de inversores satisfechos

- Se publican capturas de pantalla de supuestas retiradas exitosas de fondos (a menudo pertenecientes a los propios estafadores)

- Los programas de referidos convierten a las víctimas en cómplices involuntarios de la difusión del esquema

- Las plataformas continúan operando incluso después de advertencias oficiales de los reguladores

Vulnerabilidad crítica: insuficiencia de medidas regulatorias sin oposición técnica activa. Plataformas tipo BB-Consults.com demuestran que las advertencias por sí solas no son suficientes.

Mecanismos del fraude con criptomonedas: anatomía del engaño

Análisis del esquema Express Game

Express Game — un caso ejemplar de cripto-estafa moderna, camuflada como plataforma de "inversiones rápidas en activos de criptomonedas" con umbral mínimo de entrada. El esquema utilizaba una estructura de tres niveles: depósito inicial en USDT o Bitcoin, conversión a token interno con "coeficiente de bonificación", promesa de pagos en 24–72 horas con rentabilidad del 40–60%.

Elemento crítico — la plataforma efectivamente realizaba pagos a los primeros 15–20% de inversores para generar reseñas positivas y crear la ilusión de legitimidad. Esta es la táctica clásica de los esquemas Ponzi: el dinero real a participantes tempranos se financia con depósitos de nuevos usuarios, no con actividad inversora.

La infraestructura técnica de Express Game demostraba signos de ejecución profesional: certificados SSL, diseño adaptativo, integración con exploradores blockchain reales para "confirmar" transacciones. Sin embargo, el análisis de contratos inteligentes revelaba ausencia de lógica comercial real — todas las operaciones se reducían a simples transferencias entre monederos sin ninguna actividad inversora.

El esquema colapsó 47 días después del lanzamiento, cuando el volumen de solicitudes de retiro superó la entrada de nuevos depósitos. Este es un resultado predecible: las estructuras Ponzi requieren crecimiento exponencial de nuevos participantes para mantener los pagos.

Exchanges y monederos falsos

Los exchanges de criptomonedas falsos se crean utilizando interfaces clonadas de plataformas legítimas como Binance o Coinbase, con cambios mínimos en nombres de dominio o branding. La plataforma Weez Limited utilizaba un dominio visualmente similar a un servicio conocido, y ofrecía "condiciones comerciales exclusivas" con comisiones cero.

Tras depositar fondos, los usuarios veían crecer el saldo en su panel personal, pero cualquier intento de retiro se bloqueaba bajo pretexto de "verificación" o "actividad sospechosa", requiriendo depósitos adicionales. El mecanismo es simple: la interfaz muestra cifras ficticias, pero el dinero real ya ha sido transferido a cuentas de los estafadores.

- Monederos cripto falsos

- Se distribuyen mediante sitios de phishing que imitan páginas oficiales de descarga de MetaMask o Trust Wallet. Contienen código para transmisión inmediata de frases semilla a operadores estafadores, garantizando acceso completo a fondos de la víctima.

- Versiones modificadas

- Se distribuyen a través de tiendas de aplicaciones no oficiales o trackers torrent, donde no existe verificación de autenticidad del desarrollador. El riesgo es mayor que al descargar desde fuentes oficiales.

Indicadores técnicos de cripto-estafas

La identificación de plataformas cripto fraudulentas requiere análisis de varios marcadores técnicos. Los proyectos legítimos publican auditorías de seguridad de firmas reconocidas como CertiK o Quantstamp; las estafas proporcionan auditorías falsas o ignoran completamente este aspecto.

| Indicador | Proyecto legítimo | Proyecto fraudulento |

|---|---|---|

| Contratos inteligentes | Públicamente verificables en exploradores blockchain | Ausentes u ocultos |

| Infraestructura | Protocolos descentralizados | Monederos centralizados |

| Equipo | Perfiles LinkedIn, repositorios GitHub | Anonimato o datos falsos |

| Registro de dominio | Varios años de historial | Menos de 6 meses, protección WHOIS privada |

Banderas rojas adicionales: promesas de rentabilidad irrealistas (cualquier garantía superior al 20% anual debe generar sospechas), presión para tomar decisiones rápidas mediante "ofertas limitadas", ausencia de modelo de negocio claro que explique la fuente de beneficios.

El análisis de hosting frecuentemente revela alojamiento en jurisdicciones con regulación mínima de servicios financieros. Esto no es casualidad — los estafadores eligen conscientemente territorios donde la persecución es difícil o imposible.

Tácticas de ingeniería social: psicología del fraude financiero

Creación de urgencia y presión

Los estafadores explotan sistemáticamente el fenómeno psicológico de la escasez de tiempo para suprimir el pensamiento crítico de las víctimas. Las llamadas telefónicas utilizan escenarios como "su cuenta será bloqueada en 2 horas" o "último día de oferta especial", creando una presión temporal artificial que impide consultar con terceros o verificar información a través de canales oficiales.

Esta táctica es especialmente efectiva en combinación con la imitación de autoridad: llamadas supuestamente de empleados bancarios o fuerzas del orden activan la obediencia a la autoridad, descrita en los experimentos de Milgram.

El miedo a perder una oportunidad activa las mismas estructuras cerebrales que el dolor físico, lo que explica decisiones financieras irracionales bajo la presión de una escasez artificial.

Las estafas de inversión en canales de Telegram utilizan temporizadores de cuenta regresiva, cantidad limitada de "plazas" en rondas de inversión y publicación de mensajes sobre supuestos cupos cerrados para crear FOMO (fear of missing out).

Mecanismos de construcción de confianza mediante pequeños pagos

La estrategia de "pequeñas victorias" es la piedra angular de esquemas fraudulentos a largo plazo: plataformas tipo Express Game ejecutan intencionalmente pagos en las primeras inversiones pequeñas (generalmente 50–150€) para generar reseñas positivas auténticas y crear un anclaje psicológico de confianza.

Este mecanismo explota el principio de reciprocidad: al recibir un pago, la víctima siente una "obligación" hacia la plataforma y tiende a aumentar sus inversiones, racionalizando el éxito inicial como prueba de legitimidad.

- Programas de referidos

- Convierten a las víctimas exitosamente engañadas en promotores involuntarios del esquema. Al recibir un pago, la persona recomienda la plataforma a amigos y familiares, usando su propia experiencia como prueba social.

- Efecto de red

- Cada víctima potencialmente atrae 3–5 nuevos participantes, expandiendo exponencialmente la base de engañados hasta el momento del inevitable colapso del esquema.

Esquemas híbridos: romance más finanzas

Las estafas románticas representan una forma particularmente cínica de fraude, combinando manipulación emocional con explotación financiera a través de plataformas de citas tipo Shaadi.com. Los operadores crean perfiles falsos detalladamente elaborados, invirtiendo semanas o meses en construir un vínculo emocional antes de introducir el componente financiero.

El escenario típico incluye una "crisis financiera inesperada": operación médica de un familiar, retraso de salario, problemas con visa, que requiere ayuda financiera "temporal" que nunca se devuelve.

La hibridación se intensifica mediante la introducción de un componente de inversión: el estafador "comparte" información sobre una "oportunidad de inversión garantizada", proponiendo a la víctima "ganar juntos" a través de una plataforma cripto o bróker forex (que también está controlado por los estafadores).

Este esquema multinivel explota simultáneamente el apego emocional, la confianza en el "ser amado" y la codicia, creando una trampa psicológica de la cual es extremadamente difícil escapar para las víctimas incluso cuando aparecen señales obvias de engaño.

Señales de advertencia de fraude: anatomía de las banderas rojas

Promesas de alta rentabilidad sin riesgos

El marcador central del fraude financiero son las garantías de rentabilidad que superan las tasas de mercado, con ausencia total de mención de riesgos. Plataformas como Express Game prometían 15-25% de beneficio mensual mediante "criptoalgoritmos automatizados", lo cual es físicamente imposible de mantener sin la entrada de nuevos inversores.

Los productos de inversión legítimos siempre revelan los riesgos de pérdida de capital y no garantizan rentabilidad fija: es un requisito de los reguladores en todas las jurisdicciones.

Formulaciones como "inversión mínima — beneficio máximo" e "ingresos pasivos sin esfuerzo" explotan el sesgo cognitivo de las víctimas que desean creer en soluciones simples para problemas financieros complejos. La presión psicológica se intensifica mediante escasez artificial: "quedan 3 plazas en el programa" o "la oferta es válida hasta fin de semana", bloqueando el análisis racional de la propuesta.

Ausencia de registro y verificación

La verificación del registro del operador en los registros oficiales del Banco Central Europeo es una etapa crítica de due diligence que omite el 78% de las víctimas de fraudes. Plataformas como BB-Consults.com y Weez Limited funcionaban sin licencias para actividad de corretaje o inversión, utilizando el registro offshore de empresas para simular legitimidad.

Los estafadores a menudo indican números de licencias inexistentes o hacen referencia a reguladores de jurisdicciones que no tienen relación con el mercado europeo.

- Ausencia de información pública sobre beneficiarios

- Ausencia de oficinas físicas con direcciones verificables

- Contacto únicamente a través de aplicaciones de mensajería

Las organizaciones financieras legítimas están obligadas a revelar la estructura de propiedad, publicar informes auditados y proporcionar direcciones legales para correspondencia: requisitos que las plataformas fraudulentas ignoran sistemáticamente.

Anonimato de los operadores de plataformas

Los fraudes con criptomonedas explotan la pseudonimia de blockchain, ocultando las identidades reales de los operadores tras monederos técnicos y dominios con registro WHOIS privado. La plataforma spotrealm.cc utilizaba servidores en varias jurisdicciones simultáneamente, dificultando la identificación de los responsables incluso para las autoridades policiales.

Los operadores se comunican exclusivamente a través de cuentas de Telegram sin verificación, usando avatares generados y nombres ficticios.

Panorama regulatorio y protección: mecanismos institucionales de lucha

Papel del Banco Central Europeo en la detección de esquemas

El Banco Central Europeo mantiene un registro público de empresas con indicios de actividad ilegal, actualizado semanalmente. En 2021, el número de plataformas sospechosas identificadas creció un 43% — reflejo tanto del aumento de estafas como de la mejora en la detección.

El regulador utiliza monitoreo algorítmico de anuncios publicitarios, análisis de registros de dominios y quejas de consumidores. Pero la efectividad es limitada: muchas víctimas no consultan el registro antes de invertir, y los estafadores crean nuevas plataformas bajo otros nombres en cuestión de días.

El BCE no tiene facultades técnicas para bloquear sitios web sin orden judicial — entre la detección y la neutralización de la amenaza se genera un desfase temporal que los estafadores aprovechan para retirar fondos.

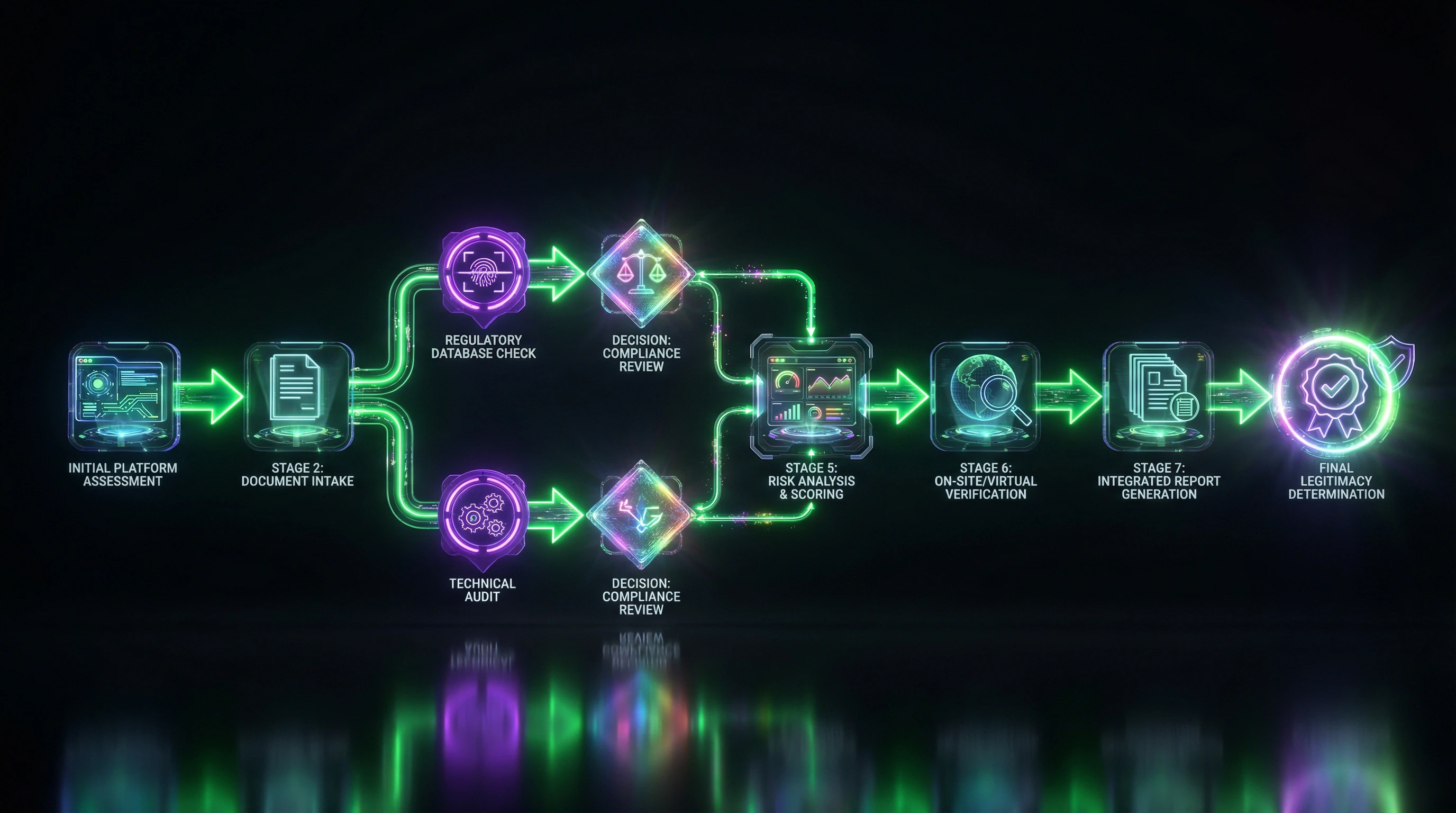

Procedimientos de verificación oficial

La verificación de legitimidad de una plataforma de inversión requiere tres pasos secuenciales:

- Búsqueda en el registro de participantes profesionales del mercado de valores licenciados por el BCE

- Verificación de la entidad jurídica a través del registro mercantil

- Análisis de jurisprudencia a través de bases de datos de tribunales comerciales

Para plataformas de criptomonedas se verifica adicionalmente la presencia en listas de reguladores internacionales (FCA, SEC, BaFin), aunque la legislación europea aún está desarrollando marcos específicos para el licenciamiento de operaciones cripto.

El due diligence técnico incluye verificación de la antigüedad del dominio (sitios fraudulentos suelen tener menos de 6 meses), análisis del certificado SSL e identificación del proveedor de hosting. Utilice WHOIS para determinar fecha de registro y propietario — el registro privado es en sí mismo una señal de alerta.

Responsabilidad de plataformas: Google, Telegram, YouTube

Las plataformas tecnológicas tienen responsabilidad jurídica limitada según el principio de "puerto seguro", pero están obligadas a responder a quejas fundamentadas. YouTube documenta casos donde videos fraudulentos con imitación deepfake de personalidades conocidas permanecieron activos durante semanas a pesar de múltiples reportes.

| Plataforma | Enfoque de moderación | Vulnerabilidad |

|---|---|---|

| Google Ads | Bloqueo periódico de publicidad cripto completa | Imposibilidad de filtrar efectivamente ofertas fraudulentas de las legítimas |

| YouTube | Moderación reactiva por quejas | Insuficiencia de recursos de moderación; semanas de retraso |

| Telegram | Rechazo de moderación proactiva en canales privados | Bloqueo solo por solicitudes oficiales de autoridades (meses de espera) |

Telegram ocupa una posición especial, rechazando la moderación proactiva de contenido en canales privados bajo el pretexto de protección de privacidad. Esto convierte a la plataforma en preferida para organizar estafas de inversión: los operadores logran migrar a nuevas cuentas mientras transcurre el proceso judicial.

Estrategias de prevención y respuesta: protocolo práctico de protección

Análisis técnico de dominios y plataformas

El análisis forense de un recurso web comienza con la verificación de la conexión HTTPS y la validez del certificado SSL: las plataformas fraudulentas suelen utilizar certificados autofirmados o gratuitos de Let's Encrypt con corta vigencia.

Herramientas como BuiltWith y Wappalyzer revelan el stack tecnológico del sitio: las plataformas fraudulentas suelen usar plantillas prediseñadas de WordPress o constructores de landing pages, mientras que los servicios financieros legítimos desarrollan soluciones personalizadas. El análisis del código fuente de la página frecuentemente revela rastros de copia masiva de contenido y ausencia de elementos funcionales únicos.

Prácticas seguras de criptoinversión

La regla fundamental de criptoseguridad es utilizar únicamente exchanges regulados con historial verificado (Binance, Coinbase, Kraken) y evitar plataformas que prometen "gestión de activos" o "staking garantizado".

Transferir claves privadas a terceros equivale a ceder el control total sobre los activos. Las wallets no custodiales (Ledger, Trezor) son la única forma de preservar la soberanía.

La diversificación entre almacenamiento en frío (offline) para posiciones a largo plazo y wallets calientes (online) para trading activo minimiza los riesgos de compromiso.

El análisis crítico del whitepaper del proyecto y la auditoría de contratos inteligentes por firmas independientes (CertiK, Quantstamp) son obligatorios antes de participar en protocolos DeFi o ICO. Los inversores deben verificar al equipo a través de LinkedIn, revisar la actividad en GitHub de los desarrolladores y analizar la tokenómica en busca de esquemas pump-and-dump (concentración de tokens en insiders, ausencia de períodos de vesting).

Mecanismos de recuperación para víctimas de fraude

- Documentar todas las pruebas: capturas de pantalla de conversaciones, transacciones, materiales publicitarios.

- Presentar denuncia ante la policía por estafa.

- Notificar al banco para intentar la revocación del pago (si se utilizaron métodos de transferencia tradicionales).

- Contactar al Banco Central Europeo a través del formulario en su sitio web para iniciar una investigación oficial de la plataforma.

- Considerar demandas colectivas a través de asociaciones de defensa del consumidor.

Para transacciones en criptomonedas, la recuperación es prácticamente imposible debido a la irreversibilidad de las operaciones blockchain, pero el rastreo del movimiento de fondos mediante chain analysis puede ayudar a las autoridades a identificar a los operadores.

Las estadísticas muestran que solo el 12–15% de las víctimas de estafas financieras recuperan al menos parte de sus fondos. El apoyo psicológico a través de grupos especializados de ayuda es crítico para superar el trauma y prevenir la revictimización.

Knowledge Access Protocol

FAQ

Preguntas Frecuentes

Las estafas financieras son esquemas fraudulentos diseñados para engañar a las víctimas con el fin de obtener dinero o datos financieros. Incluyen pirámides cripto, phishing, plataformas de inversión falsas y llamadas telefónicas fraudulentas. Los estafadores utilizan promesas de alta rentabilidad, presión y ingeniería social para manipular a las víctimas.

Los principales tipos incluyen pirámides cripto (esquemas Ponzi), exchanges y wallets falsos, así como plataformas de inversión como Express Game. Estos esquemas explotan la complejidad de las tecnologías blockchain y prometen ganancias garantizadas. El Banco Central Europeo identifica activamente estas plataformas, especialmente durante el período 2020-2021.

Las señales incluyen promesas de inversiones mínimas con rentabilidad garantizada, presión para tomar decisiones rápidas y ausencia de registro oficial. Los canales fraudulentos suelen utilizar operadores anónimos y no proporcionan datos verificables. Verifique la información únicamente a través de recursos oficiales de los reguladores.

No, es un mito. Existen inversiones cripto legítimas; el problema radica en las plataformas fraudulentas que abusan de la tecnología. La criptomoneda en sí misma no es una estafa, pero los estafadores la utilizan frecuentemente debido a su complejidad y anonimato. Es fundamental verificar la plataforma a través de fuentes oficiales.

Es una táctica para generar confianza antes del robo masivo. Plataformas como Express Game permiten pequeños retiros para que la víctima crea en la legitimidad e ingrese más dinero. Después de un depósito importante, el esquema «colapsa en cualquier momento» y los fondos desaparecen.

El Banco Central Europeo identifica activamente y advierte sobre esquemas fraudulentos, con un aumento de detecciones en 2021. El regulador publica listas de plataformas sospechosas y recomienda verificación a través de recursos oficiales. Sin embargo, las advertencias por sí solas no son suficientes: las estafas continúan evolucionando.

Los esquemas híbridos combinan varias tácticas: fraude romántico más financiero, o pirámides cripto con elementos de MLM. Los estafadores utilizan plataformas de citas (Shaadi.com) para manipulación emocional seguida de explotación financiera. Estos esquemas son más difíciles de reconocer debido a su naturaleza multicapa.

Verifique la existencia de registro oficial ante reguladores financieros y datos verificables de los operadores. Analice el dominio por antigüedad y reputación, evite plataformas con propietarios anónimos. Utilice únicamente fuentes oficiales del Banco Central Europeo para verificación, ignore sitios no verificados.

Señales clave: promesas de alta rentabilidad sin riesgos, presión para tomar decisiones urgentes, ausencia de registro y anonimato de los operadores. También son sospechosas las solicitudes de datos financieros personales y plataformas sin historial verificable. Cualquier combinación de estos factores requiere verificación inmediata.

Sí, es un mito común. Los esquemas sofisticados atacan deliberadamente a profesionales educados a través de plataformas especializadas y redes profesionales. Los estafadores utilizan disparadores psicológicos e ingeniería social que funcionan independientemente del nivel educativo de la víctima.

Express Game es una típica pirámide cripto que promete alta rentabilidad con inversiones mínimas. La plataforma permite pequeños retiros para generar confianza, luego bloquea sumas importantes. El esquema puede colapsar en cualquier momento, a pesar de la apariencia inicial de legitimidad.

Las plataformas deben moderar contenido fraudulento, pero su eficacia está limitada por la escala y velocidad de creación de nuevos canales. Google, Telegram y YouTube implementan sistemas de detección, pero los estafadores se adaptan rápidamente. Los usuarios necesitan su propia vigilancia en lugar de depender únicamente de las plataformas.

Contacte inmediatamente con su banco para bloquear la transacción y presente denuncia ante las autoridades. Recopile todas las pruebas: capturas de pantalla de conversaciones, datos de la plataforma, historial de transacciones. Informe al Banco Central Europeo a través de canales oficiales para añadir el esquema a la base de alertas.

Las estafas telefónicas explotan la confianza en la comunicación por voz y crean una ilusión de oficialidad. Los estafadores utilizan presión, urgencia e ingeniería social en tiempo real. Su eficacia persiste debido a la vulnerabilidad psicológica de las personas ante voces autoritarias y situaciones de estrés.

Verifique la antigüedad del dominio mediante servicios WHOIS (dominios nuevos son sospechosos), presencia de certificado SSL e información de contacto. Analice opiniones en recursos independientes y compruebe la reputación de la dirección IP en servicios especializados. Las plataformas legítimas tienen un historial prolongado y datos transparentes de sus propietarios.

Use únicamente exchanges regulados con reputación verificada, almacene activos en carteras personales con control de claves privadas. Diversifique inversiones, nunca invierta más de lo que está dispuesto a perder e ignore promesas de beneficios garantizados. Verifique toda información a través de fuentes oficiales de reguladores.