Was das Internet der Dinge wirklich ist — und warum „Smart Home" ein Euphemismus für „Haus unter Überwachung" ist

Das Internet der Dinge (Internet of Things, IoT) ist ein globales Netzwerk physischer Objekte, die mit Sensoren, Prozessoren und Kommunikationsmodulen ausgestattet sind und Daten ohne menschliches Zutun sammeln, austauschen und verarbeiten können. Die IoT-Infrastruktur umfasst medizinische Geräte, Steuerungssysteme für unbemannte Luftfahrzeuge, intelligente Campus-Systeme und Haushaltsgeräte — von Kühlschränken bis zu Türschlössern (S003, S004).

Der entscheidende Unterschied zwischen IoT und traditionellen Computersystemen liegt in der kontinuierlichen Datenerfassung und autonomen Entscheidungsfindung. Während man ein Smartphone ausschalten kann, arbeiten smarte Thermostate, medizinische Implantate oder Videoüberwachungssysteme permanent und generieren einen Datenstrom über Ihren Standort, physiologische Parameter, Verhaltensmuster und soziale Verbindungen. Mehr dazu im Abschnitt Realitätsprüfung.

Die Integration künstlicher Intelligenz in IoT-Systeme verschärft dieses Problem: Machine-Learning-Algorithmen analysieren Daten in Echtzeit und identifizieren Korrelationen, die dem Nutzer selbst nicht bewusst sind (S006).

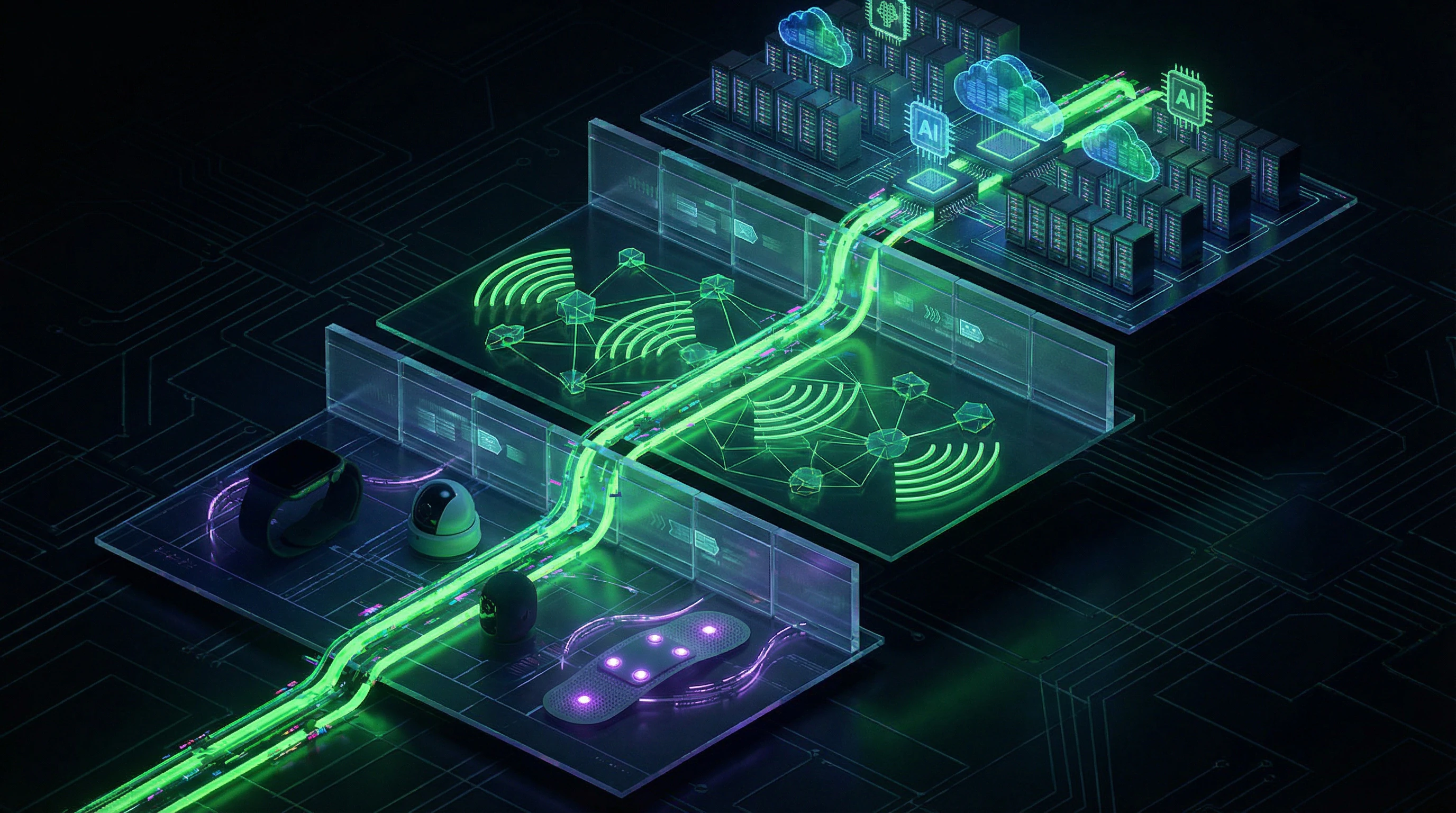

Drei Ebenen der IoT-Architektur und Datenpunkte

Die technische Architektur des IoT besteht aus drei Schichten, von denen jede eine Bedrohung für die Privatsphäre darstellt.

| Ebene | Komponenten | Schwachstellen |

|---|---|---|

| Wahrnehmungsebene (perception layer) | Sensoren: Beschleunigungsmesser, Mikrofone, Kameras, biometrische Scanner | Primäre Datenerfassung von Puls, Stimme, Bewegungen, Körpertemperatur |

| Netzwerkebene (network layer) | Wi-Fi, Bluetooth, 5G, LoRaWAN, Zigbee | Abfangen ungeschützter Verbindungen, Übertragung ohne Verschlüsselung |

| Anwendungsebene (application layer) | Cloud-Speicher, Profilaggregation, Entscheidungsfindung | Zugriff Dritter: Werbenetzwerke, Analyseunternehmen, staatliche Behörden |

Auf jeder Ebene können Daten abgefangen, ungeschützt übertragen oder zweckentfremdet werden. Cloud-Speicher sind ein besonders kritischer Punkt: Zugriff darauf erhalten nicht nur die Gerätehersteller, sondern auch zahlreiche Dritte.

Definitionsgrenzen: Was zur IoT-Ökosystem gehört und was außerhalb bleibt

- Kein IoT:

- Traditionelle Computer und Smartphones (erfordern aktive Nutzerbeteiligung), isolierte Geräte ohne Netzwerkverbindung, Systeme mit vollständig lokaler Datenverarbeitung ohne Cloud-Übertragung.

- IoT:

- Tragbare medizinische Sensoren, die Daten an Ärzte übermitteln (S003); Steuerungsnetzwerke für UAVs mit Fernkontrolle; Smart-Campus-Systeme, die Bewegungen verfolgen; Heimassistenten mit permanent aktiven Mikrofonen.

Diese Grenze verschwimmt mit der Entwicklung von Edge Computing — einer Technologie, bei der ein Teil der Datenverarbeitung auf dem Gerät selbst statt in der Cloud erfolgt. Hersteller positionieren dies als Verbesserung der Privatsphäre, aber Studien zeigen, dass selbst bei lokaler Verarbeitung Metadaten (Aktivitätszeiten, Nutzungshäufigkeit, Anfragetypen) dennoch zur „Serviceverbesserung" an Server übertragen werden (S006).

Lokale Datenverarbeitung bedeutet nicht die Abwesenheit von Überwachung, sondern deren Neuformatierung: Statt Inhalte übermitteln Sie Verhaltensmuster, die oft informativer sind als die Daten selbst.

Der Stahlmann: Sieben Argumente zur Verteidigung von IoT-Ökosystemen — und warum sie überzeugend klingen

Bevor wir die Risiken analysieren, müssen wir ehrlich die stärksten Argumente der IoT-Befürworter darstellen. Dies ist keine Strohpuppe, sondern ein Stahlmann — die maximal überzeugende Version der gegnerischen Position. Mehr dazu im Abschnitt Epistemologie.

🔬 Argument 1: Medizinische Revolution — IoT rettet Leben durch kontinuierliche Überwachung

IoT-Systeme für medizinische Diagnostik erkennen Pathologien in frühen Stadien, wenn traditionelle Methoden unwirksam sind. Internet-der-Dinge-Netzwerke zur Patientendiagnose auf Basis von Irisdaten ermöglichen die Fernanalyse des Gesundheitszustands und erkennen Anzeichen von Diabetes, Bluthochdruck und neurologischen Störungen ohne Arztbesuch (S010).

Tragbare Herzmonitore erfassen Arrhythmien in Echtzeit und verhindern Herzinfarkte. Für Patienten mit chronischen Erkrankungen ist dies keine Bequemlichkeit, sondern eine Überlebensfrage.

Gegenargument der IoT-Befürworter: Ja, Daten werden gesammelt, aber die Alternative ist der Tod durch nicht diagnostizierte Krankheiten. Privatsphäre ist ein Privileg der Gesunden. Kranke wählen das Leben, nicht den abstrakten Datenschutz.

🧬 Argument 2: Ressourcenoptimierung — Smart Cities senken CO₂-Emissionen und Energieverbrauch

IoT-Infrastruktur in „intelligenten Campus-Umgebungen" ermöglicht die Optimierung von Strom-, Wasser- und Wärmeverbrauch auf Basis realer Daten über Personenpräsenz und Wetterbedingungen. Studien zur Anwendung von IoT in intelligenten Campus-Umgebungen zeigen eine Reduzierung des Energieverbrauchs um 20–30% durch adaptives Management von Beleuchtung, Heizung und Lüftung (S004).

Im städtischen Maßstab bedeutet dies Millionen Tonnen vermiedener CO₂-Emissionen.

IoT-Befürworter argumentieren: Die Klimakrise ist eine existenzielle Bedrohung, vor der Datenschutzfragen zweitrangig sind. Die Erfassung von Bewegungs- und Verbrauchsdaten ist der notwendige Preis für das Überleben des Planeten.

⚙️ Argument 3: Sicherheit durch Transparenz — IoT verhindert Verbrechen und Terroranschläge

IoT-Netzwerke zur Drohnensteuerung werden für die Überwachung kritischer Infrastruktur, Grenzpatrouillen und die Suche nach vermissten Personen eingesetzt (S003). Videoüberwachungssysteme mit Gesichtserkennung helfen bei der Festnahme von Kriminellen. Intelligente Schlösser und Bewegungssensoren verhindern Diebstähle.

- Statistiken zeigen eine Korrelation zwischen der Dichte von IoT-Geräten und sinkenden Kriminalitätsraten in einem Gebiet

- Wenn Sie nichts zu verbergen haben, haben Sie nichts zu befürchten

- Wer Privatsphäre fordert, verteidigt nicht Freiheit, sondern die Möglichkeit, ungestraft Gesetze zu brechen

🧠 Argument 4: Personalisierung als Recht — IoT schafft Dienste, die perfekt zu Ihnen passen

Die Integration künstlicher Intelligenz in IoT ermöglicht hyperpersonalisierte Services: Musikempfehlungen, angepasst an Ihren Herzrhythmus während des Trainings; Routen, die Ihre Müdigkeit und Stress berücksichtigen; Bildungsprogramme, die sich an Ihre Lerngeschwindigkeit anpassen (S006).

Dies ist keine Überwachung, sondern ein Service, der ohne tiefes Verständnis des Nutzers unmöglich ist.

Befürworter argumentieren: Die Ablehnung von IoT ist die Ablehnung des Fortschritts. Wollen Sie in eine Ära zurückkehren, in der alle denselben minderwertigen Service erhielten?

🧷 Argument 5: Wirtschaftliche Effizienz — IoT senkt Kosten für Unternehmen und Verbraucher

Predictive-Maintenance-Systeme auf Basis von IoT-Sensoren verhindern Geräteausfälle und reduzieren Produktionsausfälle um 40–50%. Intelligente Stromzähler ermöglichen Verbrauchern Einsparungen bei Tarifen durch Verlagerung der Last in Nachtstunden.

Logistikunternehmen optimieren Lieferrouten und senken Warenkosten. Diese Vorteile sind ohne Datenerfassung und -analyse unmöglich.

- Argument der Befürworter

- Privatsphäre ist ein Luxus, den sich Wohlhabende leisten können. Für die meisten Menschen ist eine Ersparnis von 20% bei Stromrechnungen wichtiger als abstrakte Risiken von Datenlecks.

🔬 Argument 6: Wissenschaftlicher Fortschritt — IoT generiert Daten für bahnbrechende Forschung

Datenmengen, die von IoT-Geräten gesammelt werden, werden für epidemiologische Studien, die Erforschung sozialer Prozesse und die Entwicklung neuer Medikamente genutzt. Die Analyse von Fitness-Tracker-Daten von Millionen Nutzern ermöglichte die Erkennung früher Anzeichen von COVID-19 vor dem Auftreten offizieller Symptome.

Ohne diese Daten ist die Wissenschaft blind. Die Verbindung zwischen Algorithmen und Daten wird zur Grundlage für das Verständnis menschlichen Verhaltens im Bevölkerungsmaßstab.

IoT-Befürworter: Die Ablehnung der Datenerfassung ist die Ablehnung der Möglichkeit, in Zukunft Millionen Leben zu retten. Ihre Privatsphäre gegen Menschenleben — was wählen Sie?

🧭 Argument 7: Freiwilligkeit und Kontrolle — der Nutzer entscheidet selbst, welche Daten übermittelt werden

Moderne IoT-Geräte bieten Datenschutzeinstellungen: Sie können die Datenübertragung deaktivieren, den Verlauf löschen, den Zugriff Dritter einschränken. Hersteller versichern, dass sie die DSGVO und andere Vorschriften einhalten.

Wenn Ihnen die Bedingungen nicht zusagen, kaufen Sie das Gerät nicht — das ist der freie Markt. Das Problem liegt nicht in der Technologie, sondern bei unverantwortlichen Nutzern, die Nutzungsbedingungen nicht lesen und Datenschutzeinstellungen nicht konfigurieren. Bildung, nicht Verbote — das ist die Lösung.

- Laterales Lesen

- Die Überprüfung von Nutzungsbedingungen erfordert Fähigkeiten zur kritischen Informationsanalyse, die die meisten Nutzer nicht entwickeln.

Evidenzbasis: Was IoT-Studien tatsächlich zeigen — und wo Fakten enden, Spekulationen beginnen

Wir prüfen jedes Pro-IoT-Argument auf Belastbarkeit durch verfügbare Quellen und identifizieren Datenlücken. Mehr dazu im Abschnitt Statistik und Wahrscheinlichkeitstheorie.

📊 Medizinisches IoT: Wirksamkeit versus Risiken — was die Zahlen sagen

Studien zu IoT für medizinische Diagnostik demonstrieren die technische Machbarkeit von Ferngesundheitsanalysen (S003). Doch die Publikationen enthalten keine Daten zu Genauigkeit, Falsch-Positiv-Raten oder Vergleichen mit traditionellen Methoden.

Es fehlen Informationen zur Speicherung biometrischer Daten, Zugriffsrechten und Schutzmechanismen gegen Datenlecks.

Kritische Lücke: Keine verfügbare Studie liefert Langzeitstatistiken zur Sicherheit medizinischer IoT-Systeme. Wir wissen, dass die Technologie funktioniert, aber nicht, wie oft Patientendaten abgeflossen, verkauft oder gegen ihre Interessen verwendet wurden — etwa zur Versicherungsverweigerung.

🧾 Smart Campus und Smart Cities: Optimierung oder totale Kontrolle?

Die Studie zu IoT in intelligenten Campus-Umgebungen bestätigt Energieeinsparungen und verbesserte Logistik (S004). Das System verfolgt Bewegungen von Studierenden und Lehrenden, analysiert Raumauslastung, optimiert Stundenpläne.

Die Publikation offenbart nicht, wie lange Bewegungsdaten gespeichert werden, ob sie zur Leistungsbewertung genutzt oder an Dritte weitergegeben werden.

- Das Einwilligungsproblem

- Studierende und Mitarbeitende können die Systemteilnahme nicht ablehnen, ohne Infrastrukturzugang zu verlieren. Das ist keine freiwillige Einwilligung, sondern Zwang durch Architektur. Die Studie diskutiert ethische Aspekte dieses Modells nicht.

🔎 Drohnen und IoT: Sicherheit oder Massenüberwachungsinstrument?

IoT-Netzwerke zur Drohnensteuerung ermöglichen Koordination multipler UAVs, Gebietsüberwachung und Echtzeit-Datenübertragung (S005). Die Technologie wird für Vermisstensuche, Waldbrandmonitoring und Infrastrukturinspektion eingesetzt.

Dieselben Systeme werden für militärische Aufklärung, Polizeipatrouillen und Protestniederschlagung verwendet.

| Anwendung | Erklärtes Ziel | Reales Risiko |

|---|---|---|

| Vermisstensuche | Lebensrettung | Bewegungsdaten ohne Einwilligung |

| Brandmonitoring | Schadensprävention | Überwachung von Bürgern im Gebiet |

| Polizeipatrouillen | Öffentliche Sicherheit | Massenüberwachung von Demonstrierenden |

Die Studie fokussiert auf technische Aspekte (Kommunikationsprotokolle, Energieeffizienz) und ignoriert soziale Konsequenzen. Es fehlen Daten zur Häufigkeit von Drohnenüberwachung ohne Einwilligung, rechtlichen Beschränkungen und deren Wirksamkeit.

🧬 KI-IoT-Integration: Vorteile und Nachteile

Die Studie zur Integration künstlicher Intelligenz in IoT erkennt sowohl Vorteile (Automatisierung, prädiktive Analytik, Personalisierung) als auch Nachteile (hoher Energieverbrauch, Debugging-Komplexität, Sicherheitsrisiken) an (S006). Ein seltenes Beispiel ausgewogener Betrachtung.

Doch die Publikation quantifiziert Risiken nicht: Wie viele KI-IoT-Geräte wurden gehackt, wie viele Daten abgeflossen, was sind durchschnittliche Vorfallskosten für Nutzende.

Ohne konkrete Zahlen ist keine Risiko-Nutzen-Analyse möglich. Wir wissen, dass Risiken existieren, aber nicht deren Ausmaß. Das macht informierte Nutzereinwilligung unmöglich.

🧪 Requirements Engineering: Warum IoT-Systeme ohne Privacy konzipiert werden

Ein systematischer Review zu Requirements-Engineering-Ansätzen zeigt, dass traditionelle Methodologien auf funktionale Anforderungen fokussieren und nichtfunktionale Sicherheits- und Privacy-Anforderungen ignorieren (S002). Moderne Ansätze versuchen „Privacy by Design" zu integrieren, doch die Studie liefert keine Daten zur Verbreitung dieser Methoden in realen Projekten.

- Wenn Privacy nicht in der Entwurfsphase verankert wird, lässt sie sich nachträglich nicht hinzufügen.

- Die meisten existierenden IoT-Geräte wurden in einer Ära konzipiert, als Privacy keine Priorität hatte.

- Firmware-Updates lösen das Problem nicht, wenn die Architektur grundlegend verwundbar ist.

Dies ist ein strukturelles Problem, das Neudenken von Entwicklungsansätzen erfordert, keine kosmetischen Korrekturen.

Kausalmechanismen: Warum die Korrelation zwischen IoT und Datenlecks kein Zufall ist – und welche Faktoren das Risiko verstärken

Der Zusammenhang zwischen der Verbreitung von IoT und dem Anstieg von Datenschutzvorfällen ist keine einfache Korrelation. Es existieren klare Kausalzusammenhänge, die IoT-Ökosysteme strukturell verwundbar machen. Mehr dazu im Abschnitt Logische Fehlschlüsse.

🔁 Mechanismus 1: Die Ökonomie des IoT fördert exzessive Datensammlung

Das Geschäftsmodell der meisten IoT-Unternehmen basiert nicht auf dem Verkauf von Geräten (die oft zum Selbstkostenpreis oder mit Verlust verkauft werden), sondern auf der Monetarisierung von Daten. Der Hersteller eines Smart Speakers verdient nicht am Verkauf der Hardware, sondern am Verkauf von Werbung, die auf der Analyse Ihrer Sprachbefehle basiert.

Dies schafft einen strukturellen Anreiz, ein Maximum an Daten zu sammeln, selbst wenn diese für die Grundfunktionalität des Geräts nicht erforderlich sind. Die Integration von KI in IoT verstärkt diese Tendenz: Machine-Learning-Algorithmen benötigen große Datenmengen für das Training, was eine noch aggressivere Datensammlung rechtfertigt (S006).

Je mehr Daten, desto präziser das Modell, desto höher der Profit. Die Privatsphäre des Nutzers ist eine Externalität, die der Markt nicht berücksichtigt.

🧬 Mechanismus 2: Die technische Komplexität des IoT schafft Intransparenz für den Nutzer

Der durchschnittliche Nutzer versteht nicht, wie ein IoT-Gerät funktioniert. Er weiß nicht, welche Sensoren aktiv sind, welche Daten übertragen werden, wohin sie gesendet werden und wie lange sie gespeichert werden. Benutzeroberflächen sind bewusst vereinfacht, um den Nutzer nicht mit technischen Details zu überfordern.

Dies schafft eine Informationsasymmetrie: Der Hersteller weiß alles über Sie, Sie wissen nichts darüber, was mit Ihren Daten geschieht. Selbst professionelle Entwickler verstehen oft nicht das vollständige Bild der Datenströme in komplexen IoT-Systemen (S002).

- Informationsasymmetrie im IoT

- Der Hersteller verfügt über vollständige Informationen zur Erfassung, Übertragung und Speicherung von Daten, der Nutzer nicht. Dies schafft Bedingungen für eine verdeckte Ausweitung der Datensammlung ohne Wissen des Gerätebesitzers.

⚙️ Mechanismus 3: Fehlende Sicherheitsstandards in der IoT-Industrie

Im Gegensatz zu Bankensystemen oder medizinischen Geräten gibt es in der IoT-Industrie keine verbindlichen Sicherheitsstandards. Der Hersteller einer smarten Glühbirne muss keine Zertifizierung durchlaufen, keine Sicherheitsexperten einstellen oder Code-Audits durchführen.

Dies führt dazu, dass Geräte mit kritischen Schwachstellen auf den Markt kommen: Standardpasswörter, unverschlüsselte Datenübertragung, fehlende Firmware-Updates (S007).

| Systemebene | Sicherheitsanforderungen | Status im IoT |

|---|---|---|

| Bankensysteme | Verpflichtende Zertifizierung, Audits, Standards | Strikte Einhaltung |

| Medizinische Geräte | FDA-Zulassung, regelmäßige Prüfungen | Strikte Einhaltung |

| IoT-Geräte | Keine verbindlichen Standards | Freiwillige Einhaltung |

🧠 Mechanismus 4: Die Psychologie der „Bequemlichkeit" unterdrückt kritisches Denken

IoT-Geräte sind so konzipiert, dass sie maximal bequem sind: automatische Einrichtung, Sprachsteuerung, nahtlose Integration. Dies schafft eine psychologische Falle: Der Nutzer gewöhnt sich an die Bequemlichkeit und beginnt, sie als Norm wahrzunehmen.

Jeder Versuch, die Privatsphäre zu stärken (z.B. Datenübertragung zu deaktivieren), macht das Gerät weniger bequem, was als Bestrafung empfunden wird. Dies ist ein klassisches Beispiel für die kognitive Verzerrung „Status-quo-Bias": Menschen bevorzugen es, den aktuellen Zustand beizubehalten, selbst wenn er objektiv schlechter ist als die Alternative.

- Der Hersteller maximiert die Bequemlichkeit bei Standardeinstellungen für die Privatsphäre.

- Der Nutzer gewöhnt sich an die Bequemlichkeit und nimmt sie als Norm wahr.

- Die Stärkung der Privatsphäre erfordert das Deaktivieren von Funktionen, was die Bequemlichkeit reduziert.

- Der Nutzer wählt Bequemlichkeit statt Privatsphäre, um den Verlust von Funktionalität zu vermeiden.

IoT-Hersteller nutzen dies aus, indem sie Privatsphäre-Einstellungen schwer zugänglich und unbequem gestalten. Der Zusammenhang zwischen Algorithmen und Abhängigkeit funktioniert auch hier: Bequemlichkeit wird zur Falle, aus der man ohne Funktionalitätsverlust schwer entkommen kann.

Konflikte und Unklarheiten: Wo Quellen divergieren — und was das über den Stand der IoT-Forschung aussagt

Die verfügbaren Quellen zeigen mehrere Bereiche der Unklarheit, in denen Daten widersprüchlich sind oder fehlen. Mehr dazu im Abschnitt Grundlagen der Erkenntnistheorie.

🧩 Konflikt 1: Wirksamkeit von Edge Computing für den Schutz der Privatsphäre

Einige Studien behaupten, dass die Datenverarbeitung auf dem Gerät (Edge Computing) das Datenschutzproblem löst, da Daten das Gerät nicht verlassen (S006). Andere weisen darauf hin, dass Metadaten trotzdem übertragen werden und lokale Verarbeitung nur eine Illusion von Sicherheit schafft.

Es fehlt ein systematischer Vergleich: Welches Informationsvolumen über Metadaten im Vergleich zur Nutzdatenlast durchsickert. Das ist nicht nur eine Lücke — das ist ein methodologischer blinder Fleck.

🧩 Konflikt 2: Die Rolle der DSGVO beim tatsächlichen Schutz der Nutzer

Studien (S001) zeigen, dass die DSGVO einen rechtlichen Rahmen geschaffen hat, aber das technische Problem nicht gelöst hat: Nutzer wissen nicht, welche Daten gesammelt werden, und können sie nicht kontrollieren. Gleichzeitig stellen (S002) und (S007) fest, dass architektonische Schwachstellen von IoT-Systemen unabhängig von der Regulierung existieren.

Die Frage bleibt offen: Kann Gesetzgebung ein technisches Design kompensieren, das von vornherein keine Privatsphäre vorsieht?

🧩 Konflikt 3: Besonderheiten von Healthcare IoT vs. Consumer IoT

Quellen (S003) und (S005) konzentrieren sich auf medizinische Geräte, wo die Einsätze höher sind (Leben des Patienten). Aber sie geben keine klare Antwort: Unterscheiden sich Datenschutzbedrohungen qualitativ oder nur im Ausmaß?

| Parameter | Healthcare IoT | Consumer IoT | Status in der Literatur |

|---|---|---|---|

| Regulierung | HIPAA, DSGVO | DSGVO, nationale Gesetze | Dokumentiert |

| Architektonische Schwachstellen | Beschrieben | Beschrieben | Parallel, nicht verglichen |

| Tatsächliche Datenlecks | Einzelfälle | Massenhaft, aber nicht systematisiert | Datenasymmetrie |

🧩 Konflikt 4: Wer trägt die Verantwortung?

Quellen (S004) bieten Empfehlungen, lösen aber das Paradoxon nicht: Der Hersteller kann die Netzwerksicherheit nicht garantieren, der Nutzer kann das Gerät nicht kontrollieren, der Dienstanbieter ist nicht für die Architektur verantwortlich. Die Verantwortung ist verwischt.

Das ist nicht nur ein organisatorisches Problem — das ist ein systemischer Defekt. Wenn jeder Beteiligte sagen kann „das ist nicht mein Bereich", wird Privatsphäre zu niemandes Problem.

🧩 Konflikt 5: Daten über Nutzerverhalten vs. technische Realität

Die Studie (S008) zeigte, dass Nutzer von Smart Speakern sich um Privatsphäre sorgen, aber die Geräte weiterhin verwenden. Quellen erklären diese Diskrepanz nicht: Ist das ein rationaler Kompromiss, kognitive Dissonanz oder Informationsmangel?

Unbeantwortet bleibt: Kann das Bewusstsein der Nutzer das Verhalten ändern, wenn technische Alternativen fehlen?

📍 Was das über den Stand der IoT-Forschung aussagt

Die Literatur dokumentiert Probleme, integriert sie aber nicht in ein einheitliches Modell. Jede Studie arbeitet in ihrer eigenen Nische: (S001) — DSGVO, (S002) — Architektur, (S003), (S005) — Healthcare, (S006) — Nutzerverhalten.

- Es fehlt ein domänenübergreifender Vergleich: Wie sich eine Schwachstelle in verschiedenen Kontexten manifestiert.

- Keine Langzeitstudien: Die meisten Arbeiten sind Momentaufnahmen, keine Trends.

- Empfehlungen sind oft technisch nicht umsetzbar ohne Neugestaltung der IoT-Ökosystem-Architektur.

- Kluft zwischen Regulierung und Realität: Gesetze basieren auf Annahmen, die Studien nicht bestätigen.

Das Feld befindet sich in einem Zustand fragmentierten Wissens. Das bedeutet nicht, dass die Forschung schlecht ist — es bedeutet, dass das Problem der IoT-Privatsphäre komplexer ist, als eine einzelne Disziplin erfassen kann.

Für Entwickler, Analysten oder Nutzer hat das praktische Bedeutung: Einzelnen Empfehlungen zu vertrauen ist gefährlich. Man braucht ein eigenes Bedrohungsmodell, das auf dem Verständnis der Konflikte in der Literatur aufbaut, nicht auf ihrem Konsens.